微软警告:恶意广告感染全球超过 100 万台设备

微软最近就一场大规模恶意广告活动发出紧急警告,该活动已影响全球超过一百万台设备。

该活动由一个名为 Storm-0408 的威胁组织精心策划,利用网络钓鱼、搜索引擎优化 (SEO) 和恶意广告活动来分发恶意负载并窃取敏感用户数据。

微软威胁情报团队表示:“这次攻击源自嵌入恶意广告重定向器的非法流媒体网站,导致用户被重定向到中间网站,然后被重定向到 GitHub 和其他两个平台。”写道在周四的一篇博客文章中。

“该活动影响了广泛的组织和行业,包括消费者和企业设备,凸显了攻击的不分青红皂白的性质。”

攻击如何进行

恶意广告或恶意广告是一种网络攻击方法,黑客将有害代码注入合法的在线广告中以传播恶意软件。

微软研究人员于 2024 年 12 月上旬发现,Storm-0408 主要通过在非法盗版流媒体网站的视频中放置恶意广告来瞄准用户,毫无戒心的访问者会点击受感染的广告。

一旦用户点击任何这些误导性广告,他们就会通过多个中间网站被重定向,导致他们访问 GitHub、Discord 和 Dropbox 等流行平台上的恶意软件托管存储库。

这些存储库包含恶意有效负载,在执行时会用不同类型的恶意软件感染用户的设备。

“流媒体网站在电影帧中嵌入恶意广告重定向器,以从恶意广告平台产生按次付费或按点击付费的收入。这些重定向器随后通过一两个额外的恶意重定向器路由流量,最终导致另一个网站,例如恶意软件或技术支持诈骗网站,然后重定向到 GitHub。”微软补充道。

部署的恶意软件类型

该攻击由高级多阶段恶意软件感染组成。初始有效负载充当释放器,它会默默地下载有效负载的后续阶段并在受害者计算机上执行恶意代码。部署的最引人注目的恶意软件包括:

- 鲁玛偷窃者– 一种信息窃取恶意软件,可提取登录凭据、系统详细信息和浏览器数据。

- Doenerium(更新版本)– 臭名昭著的信息窃取程序的改进版本,进一步增强了攻击者收集敏感信息的能力。

这些恶意软件旨在获取敏感的用户信息,例如密码、个人信息,甚至银行登录凭据。

威胁行为者获得信息后,会将其传送到攻击者的命令与控制 (C2) 服务器,从而危及个人用户和企业的安全。

黑客使用的规避策略

为了逃避检测,Storm-0408 采用了复杂的方法。其中一种策略涉及在合法的云平台上托管恶意负载,允许恶意软件与常规网络流量合并并避免触发安全警报。

此外,威胁行为者还使用了离地二进制文件和脚本 (LOLBAS),利用 PowerShell.exe、MSBuild.exe 和 RegAsm.exe 等离地二进制文件和脚本 (LOLBAS) 进行 C2 以及用户数据和浏览器凭据的数据泄露,而不会引起怀疑。

Microsoft 的响应和安全措施

为了应对这一巨大的网络威胁,微软立即采取了多项行动,例如删除托管在 GitHub、Discord 和 Dropbox 上的恶意存储库;撤销攻击者用来签署恶意软件、使其看似合法的 12 个受损数字证书;发布技术细节和危害指标 (IoC),以帮助组织和个人保护其系统免受此类威胁。

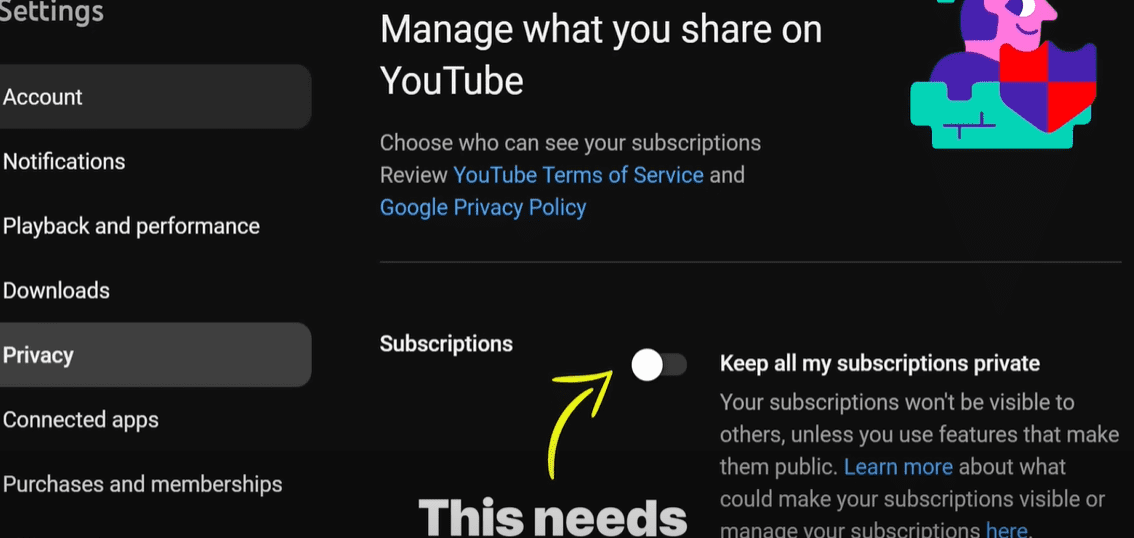

如何保护您的设备

建议阅读:微软在 Windows 11 中展示了截然不同的开始菜单,但它不会发货

鉴于此次攻击的规模,强烈建议用户采取主动措施来保护其系统。其中包括避免非法流媒体网站和不熟悉的在线广告、使用信誉良好的防病毒和端点保护工具、监控可能表明数据泄露的异常出站连接,以及启用多重身份验证 (MFA) 以保护帐户免遭凭据盗窃。

您可以参考微软的完整报告了解攻击阶段和所使用的有效负载的详细分类。