专家警告称,黑客将 VPN 缺陷作为主要勒索软件入口点

多年来,VPN 在网络安全方面一直被认为是最先进的。然而,最近的报告显示事实并非如此。事实上,VPN 可能会让您的整个业务面临风险。

新警告显示这些工具现在是黑客的首要目标勒索软件团伙正在利用 VPN 的弱点来破坏网络。一旦进入,他们就可以锁定整个系统并要求巨额付款。

虚拟专用网络 (VPN) 有长期以来一直是远程安全的首选解决方案。他们创建了一条进入公司网络的可信隧道。但这与我们现在面临的新现实相去甚远,因为这个良好的旧模式现在是一个弱点。

网络犯罪分子将 VPN 视为完美的前门。它们可以直接访问内部的一切。来自 Qilin、INC、LockBit 和 BlackCat 等勒索软件组织的攻击可追溯到受感染的 VPN。这些团体是无情犯罪行业的关键推动者,其增长和不断变化的策略在有关勒索软件趋势的最新数据。

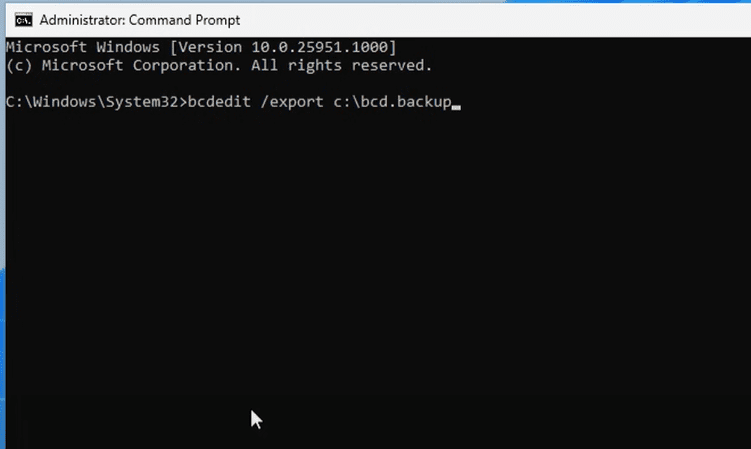

攻击者通过几个常见的漏洞进入。使用在暗网上购买的被盗登录凭据。他们利用 VPN 软件本身未修补的缺陷。他们甚至可以劫持活动用户的会话。

随着混合工作的兴起,问题变得更加严重。公司争先恐后地为数百万员工建立远程访问。安全性和适当的网络分段往往是事后才想到的。结果是一个危险的设置。如果黑客泄露了一个 VPN 密码,他们就会获得进入系统所需的密钥。

转向“零信任”安全

由于安全专家一致认为传统 VPN 已经不够了,因此保护网络的新基准已经出现。他们称之为ZTNA(零信任网络访问)。它以一种简单的方式工作,不信任任何人。

它彻底改变了 VPN 的工作方式。现在不再是通过网络连接进行访问,而是验证用户是谁。人们只能获得访问他们需要的特定应用程序的许可。该系统阻止更广泛的网络访问。

持续的安全检查可以保护您的系统,使黑客几乎没有机会进入您网络上的计算机。即使他们确实找到了密码,也不会造成太大的损害。

专家建议企业立即采取行动。第一步是通过零信任控制来增强或替换旧的 VPN。他们建议的另一件事是使用可抵御网络钓鱼的安全密钥或密码等登录方式。

立即修复 VPN 安全漏洞也非常重要。对于个人用户和较小的团队,通过以下方式分层安全使用信誉良好的公共 DNS 服务还可以提供额外的、经常被忽视的防御网络钓鱼和恶意网站的防线。设置系统来监控奇怪的远程访问行为也是如此。最后一部分是网络分段。 VPN 用户永远不应该访问公司网络上的所有内容。

网络安全专业人士向我们发出了明确的信息:勒索软件攻击者现在已经改进了他们的策略,并且正在追捕过时的远程访问系统。恶意软件即服务的兴起加剧了这些威胁,降低了网络犯罪分子的门槛,并可能导致事件同时影响数万名用户。在当今的威胁形势下,仅依赖传统 VPN 已不再是过时的做法。

这对任何企业来说都是一个积极的危险。然而,对于在个人浏览中寻求隐私保护的个人用户来说,选择安全、信誉良好且现代化的 VPN 服务比以往任何时候都更加关键。

![如何将数据从 iQOO 传输到 iPhone [2026 更新]](https://tips.pfrlju.com/tech/enda/wp-content/uploads/cache/2025/12/iqoo-to-iphone.jpg)