他打开了它

什么是阿纳萨

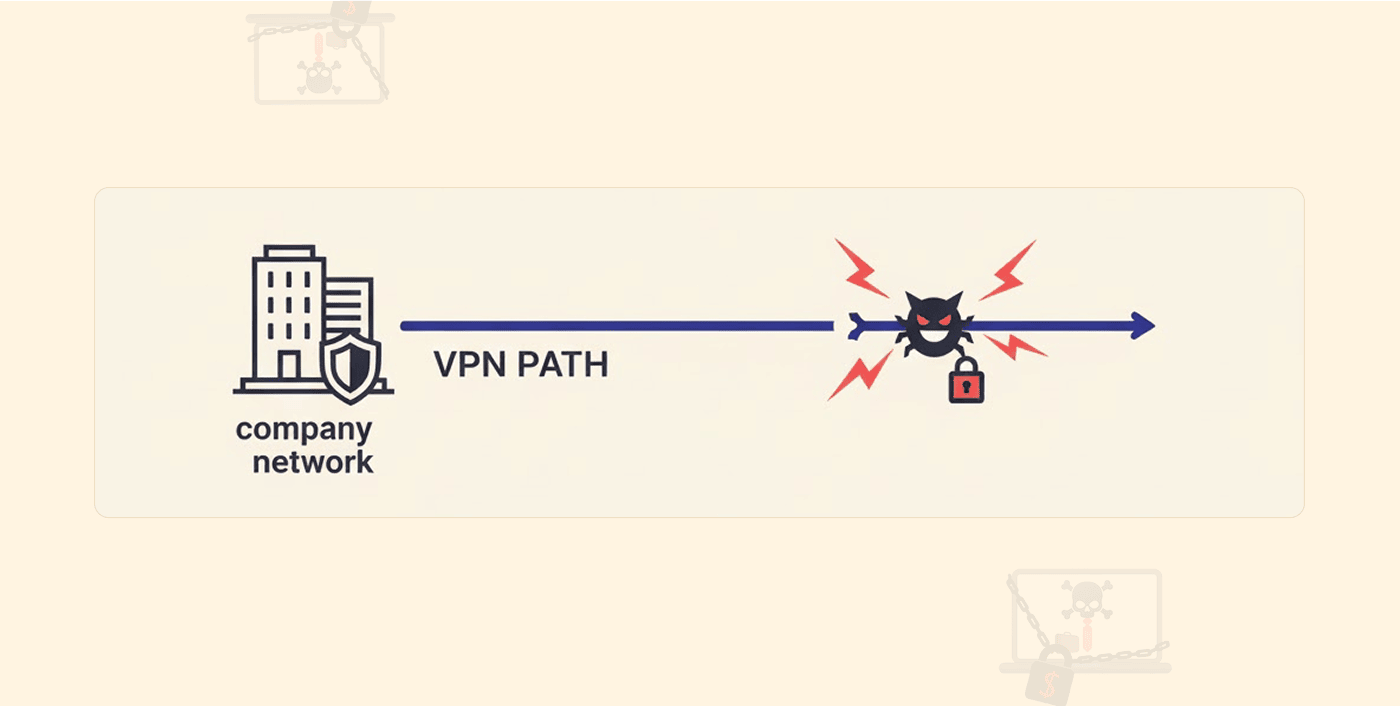

Anatsa 也称为 TeaBot 和 Toddler,是一种复杂的银行木马,主要针对 Android 设备。它是传统特洛伊木马病毒和远程管理特洛伊木马(RAT)的组合,即它允许黑客以隐秘模式远程控制您的设备。他们可以访问系统文件并运行任意命令。

任意命令很危险,因为它们不是设备预期功能的一部分。当攻击者可以运行这些命令时,他们可以在未经您参与或同意的情况下危害和控制您的系统、安装恶意软件并窃取数据。

这种完全控制使得能够长期监视受害者的财务活动。问题是,Anatsa 恶意软件旨在渗透您的银行应用程序并耗尽您的帐户。它可能会导致重大的财务损失。此外,由于黑客可以窃取您的敏感信息,因此可能会导致身份盗窃并进一步损害您的声誉。

从这种类型的攻击中恢复总是需要大量的时间和精力。此外,即使您有保险,也无法保证全额报销。你能做的就是采取预防措施。尝试Clario 反间谍扫描您的 Android 或 iOS 设备是否存在潜在威胁。

我们的隐藏的应用程序扫描检查您的手机是否有可能在您不知情的情况下安装的可疑应用程序。它还会扫描您的所有应用程序及其拥有的权限,以便您可以控制不同应用程序可以访问的信息。

以下是使用隐藏应用程序扫描的方法:

- 下载 Clario 反间谍软件并设置您的帐户。

- 导航至隐藏的应用程序扫描功能和点击扫描。

- 等待扫描结果。如果我们的应用程序检测到可疑权限,它会通知您并建议采取进一步的措施。

步骤 1-3。 Clario Anti Spy > 隐藏应用程序扫描 > 扫描。

步骤 1-3。 Clario Anti Spy > 隐藏应用程序扫描 > 扫描。

Anatsa的感染媒介和传播渠道

Anatsa 经常使用 Google Play dropper 作为其分发策略。它伪装成合法应用程序,最常见的是二维码扫描仪、PDF 阅读器、文档查看器和办公套件。下载后,假冒应用程序会通知用户需要更新。更新后,它将用户重定向到未知来源以下载其他应用程序。这样,Anatsa 就会为不同类型的恶意软件打开后门,例如病毒、广告软件、间谍软件、键盘记录程序、勒索软件等。

安装完成后,Anatsa 会请求辅助功能服务以进一步访问用户帐户。然后它会渗透并接管受害者的设备。

笔记

最近用作 Anatsa 滴管的应用程序示例是文档查看器 - 文件阅读器。传感器塔显示,自从应用程序于 2025 年 5 月 7 日发布,用户下载次数约为 50,000-100,000 次。由于 Anatsa 恶意软件的周期性,它成功地逃避了检测。该应用程序在下载后的一段时间内如广告中所宣传的那样运行。然而,在预定时间,在从其命令和控制服务器接收到命令后,植入应用程序安装了实际的 Anatsa 有效负载。在这种特殊情况下,文档查看器 - 文件阅读器应用程序在发布大约六周后转变为恶意应用程序。

访问受感染的网站可能会触发偷渡式下载,即无意中下载恶意软件。用户甚至不需要点击任何链接或附件,就会无意中安装 Anatsa 恶意软件。该网站的受损插件或易受攻击的浏览器可能包含特洛伊木马下载程序,一旦用户出现在该网站上,该木马下载程序就会触发下载。

Anatsa 的技术分析和能力

安装后,Anatsa 恶意软件将从其命令和控制服务器获取特定于受感染设备位置的配置数据和目标列表。为了避免检测,它采用运行时解密。该恶意软件使用动态生成的数据加密标准 (DES) 密钥,实施反分析技术,阻止安全研究人员分析和检测它。

Anatsa 安装后的行为体现了其先进的技术能力。该恶意软件捕获用户与金融应用程序交互的屏幕截图并记录击键。这允许实时凭证收集,从而使 Anatsa 能够绕过双因素身份验证。它窃取登录凭据和密码,然后使用此信息进行设备接管欺诈 (DTO) 并从受害者的设备发起欺诈交易。

Anatsa 最危险的技术能力之一是叠加。这是一种屏幕覆盖攻击,威胁行为者将诈骗窗口放置在实际的银行应用程序之上。用户与应用程序交互,直接向网络犯罪分子提供信息,而不会怀疑有任何恶意活动。这些重叠攻击为立即金融盗窃创造了机会。

普通 Android 用户是否应该担心 Anatsa

Anatsa 不仅对金融机构而且对普通 Android 用户都构成重大风险。由于恶意软件通常会搭载在普通的合法应用程序上或将自己伪装成合法应用程序,因此即使具有安全意识的用户也可能会面临这种类型的威胁。经常进行大量交易的个人是 Anatsa 攻击的高价值目标。

2024 年初,Anatsa 主要在英国、德国、西班牙、斯洛伐克、斯洛文尼亚和捷克共和国的设备上检测到。然而现在,该恶意软件还感染美国、德国、奥地利和瑞士的设备。我ts最新修改已攻击全球超过 831 家金融机构,将韩国用户添加到其长长的受害者名单中。

如何保护自己免受 Anatsa 侵害

Anatsa 不断发展,因此您需要保持警惕并采取行动保护您的设备。您可以采取以下一些步骤来保持安全并保护自己免受此恶意软件的侵害:

- 避免从第三方来源和未知网站下载应用程序,以保护自己免受短信木马的侵害。

- 在安装新应用程序之前阅读用户评论并检查评级。

- 不要点击通过短信或电子邮件从未知联系人收到的链接。

- 浏览网站时不要点击广告。

- 定期检查您的设备是否存在可疑权限或您未安装的应用程序。

- 利用经过测试和验证的安全工具和防病毒应用程序。

笔记:

Clario Anti Spy 的隐藏应用程序扫描帮助您检测并删除设备中可能有害的应用程序。它还会审查您的其他移动应用程序及其数据访问权限,以便您可以监督这些应用程序可以查看哪些信息。

如果您的设备感染了 Anatsa,并且您仍然可以控制设备,则可以尝试自行删除恶意软件。以下是有关如何执行此操作的一些提示:

- 断开您的设备与互联网的连接。

- 在安全模式下重新启动。

- 在信誉良好的防病毒软件的帮助下进行完整的系统扫描。

- 一旦防病毒软件发现恶意软件,请将其删除。

- 再次进行完整的系统扫描。

- 为您的帐户设置新密码并对任何可疑活动保持警惕。

结论

Anatsa 能够在未被检测到的情况下运行、进行覆盖攻击以及绕过双因素身份验证,这使其成为 Android 用户最危险的安全威胁之一。为了避免 Anatsa 木马攻击,请在下载应用程序之前仔细检查该应用程序。仔细阅读用户评论和评级,并尝试在线查找开发者信息。另外,请避免点击通过电子邮件或短信从未知发件人处收到的链接。

要检查您的智能手机是否存在恶意软件,请使用Clario Anti Spy 的隐藏应用程序扫描。它将扫描您的移动设备(无论是 iOS 还是 Android)是否存在可疑应用程序的迹象,以便您可以立即检测并删除它们。它还会分析您的所有其他应用程序及其对您数据的权限,以识别侵入性应用程序。