在网络钓鱼保护中证明了ML的案例,ironscales

网络安全团队始终必须适应新的攻击方法,并更改他们使用的工具以更好地适合组织的流程。适应适合工作方式的一个主要例子是,基于云的业务服务和应用程序的优势增加了。如果公司的大部分工作都在基于Web的SaaS平台上进行,则基于周边的网络安全保护将失去重要性,例如,CISO开始研究基于云的零值框架。

同样,随着越来越多的公司将工作流程移至Google Suite或Office 365,保护本地电子邮件服务器和客户的安全电子邮件网关将被封存,而支持ICE(集成的云电子邮件安全)解决方案。

同时,使用推送/拉动更新的基于代理的端点保护使用启发式扫描或基于规则的算法,这对非常非常非常聪明的网络钓鱼攻击的效率更加无效,这些攻击利用了每个设备的“生物接口”中的弱点。在线卫生中的用户教育可能在解决该问题方面发挥作用,但是即使阅读这些页面的经验丰富的网络安全退伍军人也会知道,在不专心的时刻,他们也单击了奇数可疑链接。

为了使赚钱的机器领先一步,网络安全专业人员将寻找关闭攻击向量的多种工具,并使用新一代产品,这些产品使用机器学习算法来帮助更有效地标记异常。

在任何新生技术领域表现出的问题是,营销部门经常“部署” AI或ML,而不是将其硬编码为应用程序或服务。 “由AI驱动”的徽章应始终用少许盐占据。值得庆幸的是,网络安全是可以证明机器学习有效的领域,并且不受其能力的狂野主张。或者,至少受到这种索赔的可能性较小。

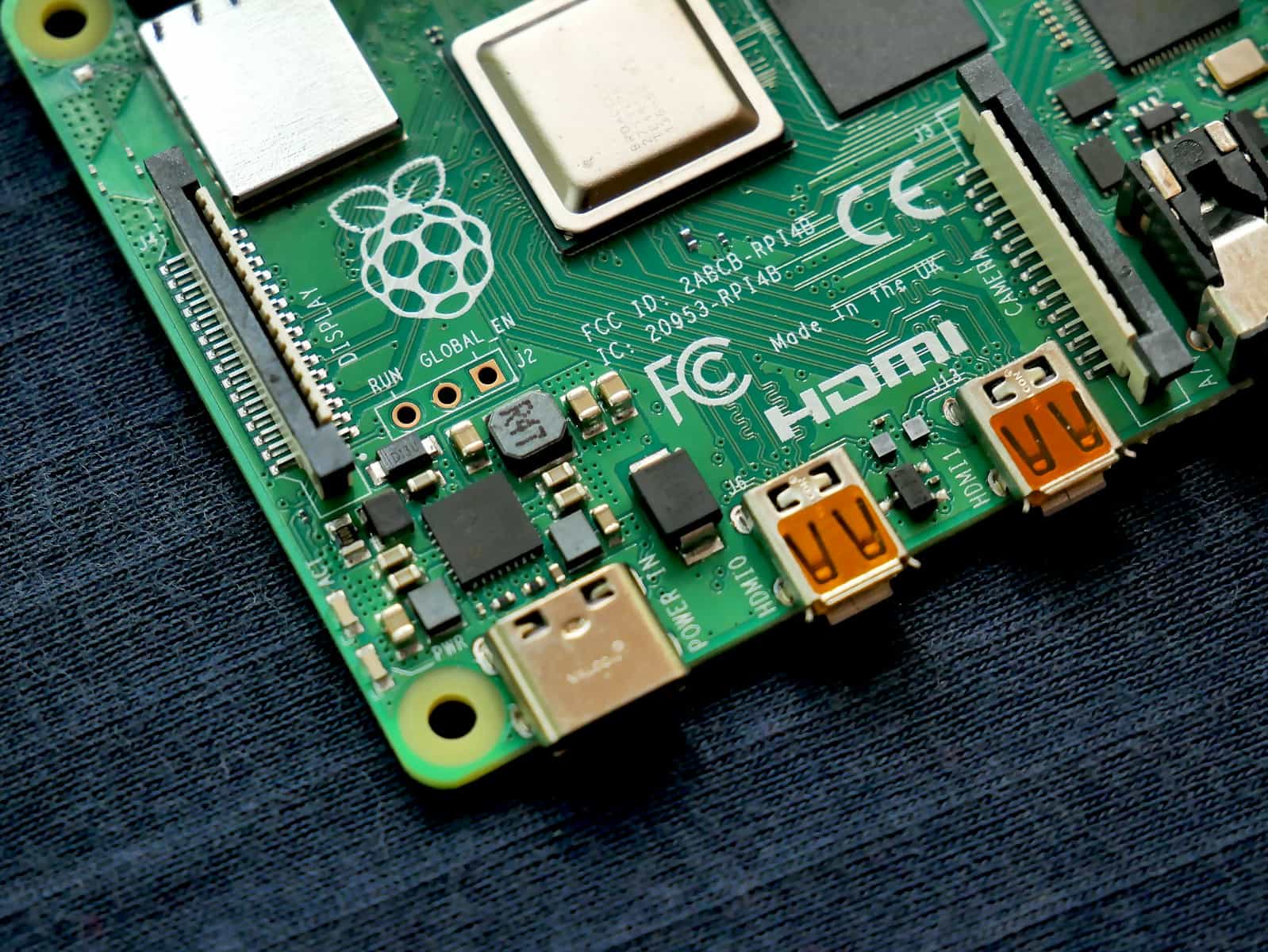

例如,数据包级的流量检查可以形成一个用于ML算法的连贯学习语料库,尤其是当它们配备了描述“典型”网络活动的统计上声音数据的预构建集合时。

在预测分析中,已知机器学习的效率较低:可以预测并防止下一次零日攻击的网络安全供应商肯定会改变某些产品。

但是要重新审视网络安全性头痛的最大来源和最成功的攻击的根源:人为错误。在过去的十二个月中,大型勒索软件攻击成为了太多的头条新闻,因为网络钓鱼电子邮件变得更加复杂。甚至有证据表明,时间和能源黑客在手写,个性化的电子邮件上花费的投资对于罪犯来说是值得的努力。反对有动力的攻击者,机器学习能否帮助防止网络钓鱼电子邮件达到目标?

几周前,我们与Ironscales首席执行官Eyal Benishti进行了交谈关于这个主题。它的平台与Office 365的紧密集成意味着最终用户在其工作环境中获得无缝保护,而安全团队仅需单击几下部署Ironscales。平台使用的机器学习算法的基础是公司的精美列出ML的技术领导在这篇博客文章(警告:包含未经审查的代码示例:非数据科学家当心),但从经验上表明,可以使ML在网络钓鱼电子邮件中有效。

为了使读者从博客文章中研究统计和编程方法的时间中拯救读者,这是一个快速的Précis:Ironscales算法首先确定表现出一些异常现象的电子邮件,然后对那些可疑的电子邮件进行分类。不幸的是,由于垃圾邮件发送者和网络钓鱼发件人之间的相关性通常是相同的人和设施,因此在消息主体上进行了额外的文本分析,可以安全地预测电子邮件是提供假劳力士还是更恶意的东西。

但是,也许ML怀疑论者的棺材中的最后指甲应该是Ironscales的公开接纳,即它的平台(以及通过推断,每个其他网络安全平台)只能提供这么多保护。用户培训和教育对于最后一个或更少的恶意软件,将通过公司可能建立的任何防御能力发挥关键作用。您可能期望的是,Ironscales向所有客户提供了教育,以及其软件网络安全解决方案以及一个活跃的用户社区,这些用户社区在收到的威胁方面都在上游。

在我们可以购买“由人工智能驱动”的冰箱时,找到一家网络安全公司很乐意证明其自我提高威胁检测的理由令人耳目一新。我们建议您阅读博客文章(在这里再次链接),如果它太不透明,您可以联系Ironscales这里:他们还专门研究人类的互动。