俄羅斯黑客繞過 MFA,Gmail 帳戶遭到入侵

在令人不安的新一波網絡攻擊中,俄羅斯國家支持的網絡威脅行為者被發現冒充美國國務院,未經授權訪問 Gmail 帳戶,特別是那些屬於目標著名學者和俄羅斯批評者的帳戶。

據谷歌威脅情報小組 (GTIG) 的安全研究人員稱,這些攻擊至少從 4 月份開始,一直持續到 2025 年 6 月初。這些黑客以 UNC6293 的名義進行追踪,並懷疑與著名的 APT29/ICECAP 組織有聯繫,他們依靠精心設計的社會工程策略從受害者那裡提取登錄憑據。

黑客使用的是欺騙手段,而不是惡意軟件

攻擊者沒有使用典型的惡意軟件或公然的網絡釣魚鏈接,而是選擇了更微妙的方法。相反,隨著時間的推移,他們通過發送個性化電子郵件和虛假會議邀請與目標建立信任。為了提高可信度,攻擊者偽造了美國國務院官方電子郵件地址,甚至將其包含在消息的抄送行中。

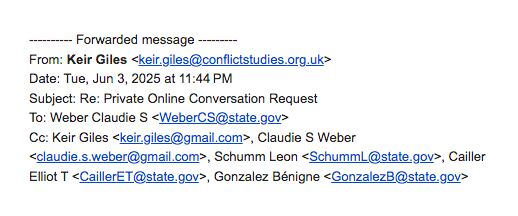

英國著名俄羅斯問題研究員基爾·賈爾斯 (Keir Giles) 分享的一個例子顯示了一條轉發的消息(見下文),收件人中包含看似可信的國務院地址,這是用於獲得信任的關鍵策略。

一旦目標做出回應,攻擊者就會發送一個看似無害的 PDF 文件(為每個收件人定制,主題類似於國務院官方通信),其中包含虛假指令,聲稱可以幫助他們訪問安全的美國政府系統。

事實上,該文檔引導受害者創建所謂的應用程序專用密碼 (ASP),這是一種獨特的 16 個字符的代碼,用於允許應用程序訪問 Gmail 帳戶,繞過兩步驗證。

至關重要的是,受害者被指示將此代碼發送回攻擊者。有了 ASP,黑客就可以在不被發現的情況下登錄用戶的電子郵件,從而獲得長期訪問權限,而無需常規密碼或觸發 MFA(多重身份驗證)警報。

“攻擊者然後設置一個郵件客戶端來使用 ASP,最終目標可能是訪問和閱讀受害者的電子郵件通信。這種方法還允許攻擊者持續訪問帳戶,”GTIG在博客文章中寫道星期四。

兩項活動,一項戰略

GTIG 確定了兩個獨立但相關的活動:

活動1使用美國國務院主題,建議 ASP 名稱為“ms.state.gov”。

更多閱讀:[已解決] 如何在一部手機上擁有兩個 Kik 帳戶

活動2混合了烏克蘭和微軟品牌。

這兩個活動在基礎設施中使用了相同的住宅代理 (91.190.191.117) 和虛擬專用服務器 (VPS),使調查人員更容易將它們連接在一起。

採取的措施

谷歌表示,它已經重新保護了受這些活動侵害的 Gmail 帳戶,並正在積極努力防止未來發生此類攻擊。該公司提醒用戶,ASP可以隨時創建和撤銷。創建 ASP 後,Google 會自動向用戶相應的 Gmail 帳戶、恢復電子郵件地址以及使用該 Google 帳戶登錄的任何設備發送通知,以確認該操作是故意的。

對於高風險用戶,例如記者、活動家和政治分析家,Google 提供了增強的安全資源,例如高級保護計劃 (APP),該計劃提供更強的安全性並完全禁用創建 ASP 的能力。

博客文章總結道:“我們希望加深對策略和技術的理解將增強威脅追踪能力,並為整個行業帶來更強大的用戶保護。”