虚假 AI 工具通过 Facebook 将 Noodlophile 恶意软件传播到 62K+

令人担忧的是,网络犯罪分子正在利用人工智能 (AI) 工具的流行,通过 Facebook 传播一种名为“Noodlophile Stealer”的新恶意软件。

欺骗策略

Morphisec 的研究人员表示,威胁行为者创建了虚假的“人工智能主题”视频生成平台,并通过看似合法的 Facebook 群组和病毒式社交媒体活动进行推广。

这些群组的单个帖子的浏览量超过 62,000 次,吸引用户上传图像或视频,并承诺提供人工智能生成的内容作为回报,这表明该活动的影响范围广泛。

Morphisec 威胁研究员 Shmuel Uzan 在上周发表的一篇研究博客文章中写道:“他们不依赖传统的网络钓鱼或破解软件网站,而是构建令人信服的人工智能主题平台,通常通过看似合法的 Facebook 群组和病毒式社交媒体活动进行广告。”

了解嗜食者偷窃者

用户不是接收即时人工智能生成的视频,而是在不知不觉中下载恶意软件,特别是新发现的名为 Noodlophile Stealer 的信息窃取程序,旨在窃取浏览器凭据、加密钱包和其他敏感信息。

在某些情况下,它还会部署 XWorm 等远程访问木马,使攻击者能够对受感染的系统进行更深入的控制。

“Noodlophile Stealer 代表了恶意软件生态系统的新成员。该窃取程序结合了浏览器凭据盗窃、钱包泄露和可选的远程访问部署,此前并未在公共恶意软件跟踪器或报告中记录下来。”Uzan 补充道。

活动如何运作

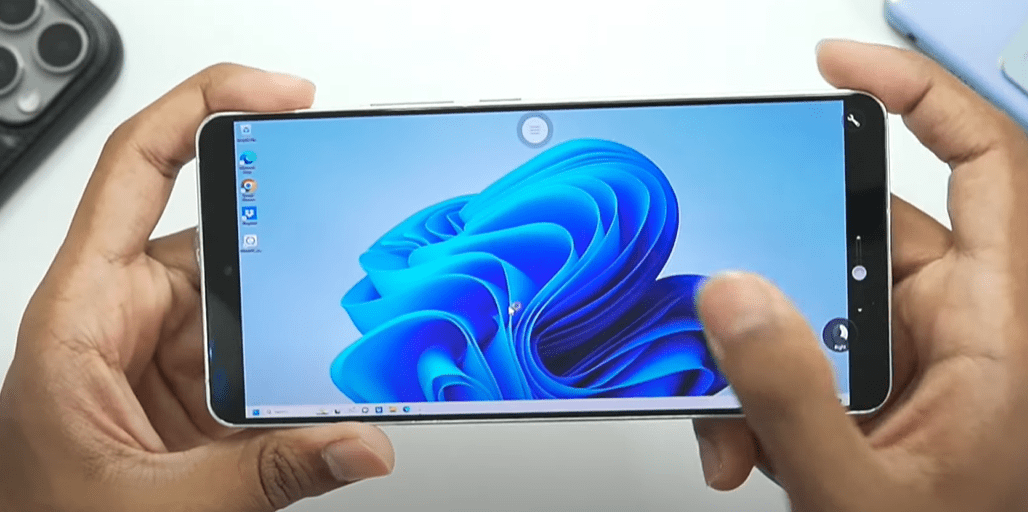

当用户被引诱到社交媒体上宣传的虚假人工智能视频生成网站时,Noodlophile Stealer 活动就开始了。上传内容后,用户会收到一个 ZIP 存档,声称包含人工智能生成的视频。事实上,该档案包含一个巧妙伪装的可执行文件(例如Video Dream MachineAI.mp4.exe),其设计类似于无害的视频文件,尤其会误导那些在系统上隐藏文件扩展名的用户。

“Video Dream MachineAI.mp4.exe 文件是一个 32 位 C++ 应用程序,使用通过 Winauth 创建的证书进行签名,”Morphisec 解释道。

“尽管其名称具有误导性(暗示为 .mp4 视频),但该二进制文件实际上是合法视频编辑工具 CapCut(版本 445.0)的重新调整版本。这种欺骗性的命名和证书有助于它逃避用户的怀疑和一些安全解决方案。”

运行该文件会触发涉及多个可执行文件和批处理脚本(Document.docx/install.bat)的多阶段感染链。该恶意软件使用合法的 Windows 工具“certutil.exe”来解码伪装成 PDF 的 Base64 编码的受密码保护的 RAR 存档,并添加注册表项以实现持久性。

接下来,它运行 srchost.exe,下载并执行一个混淆的 Python 脚本 (randomuser2025.txt),该脚本在内存中启动 Noodlophile Stealer。根据 Avast 是否存在,恶意软件会使用针对 RegAsm.exe 的 PE 挖空函数或本地 shellcode 加载函数来直接执行。

一旦激活,它就会窃取浏览器存储的数据、会话 cookie、凭证、代币和加密钱包文件,并通过 Telegram 机器人窃取所有内容。

通讯及配送

该恶意软件使用 Telegram 机器人悄悄地将窃取的数据发送回其操作员。调查显示,Noodlophile 正在作为恶意软件即服务 (MaaS) 软件包的一部分在暗网论坛上出售,通常与“获取 Cookie + Pass”服务一起出售,并且与讲越南语的威胁行为者有关。

防护措施

为了防范此类威胁,建议用户避免点击社交媒体广告或消息中的链接,启用多重身份验证(MFA)以防止未经授权的帐户访问,确保通过官方来源和可信渠道下载软件

请谨慎对待不请自来的优惠,例如限时优惠或来自未知来源的预览,并确保定期更新软件以修补恶意软件可能利用的安全漏洞。