当您的 Android 手机开始感觉迟缓时,大多数人会将原因归咎于应用程序过多或存储空间不足。但本月,这种低迷可能会变得更加危险。谷歌刚刚发布了一个重磅安全公告,应该会让世界各地的 Android 用户立即访问他们的更新设置。

2025 年 9 月 Android 安全公告读起来就像黑客的圣诞清单,记录了 Android 生态系统中的 120 个独立漏洞。是什么让这件事特别令人脊背发凉?其中两个安全漏洞已经在野外被积极利用,从理论上的威胁转变为现实世界的危险。

此次漏洞的皇冠上的明珠是 CVE-2025-48539,这是一个深埋在 Android 系统组件中的关键远程代码执行漏洞。这不是普通的安全漏洞,需要用户点击可疑链接或下载粗略的应用程序。该漏洞可以通过近端或相邻的网络连接远程触发,这意味着攻击者不需要您做任何错误的事情。他们只需要在附近。

想一想。坐在咖啡店里、停在办公室外、甚至隔壁公寓里的人都可能会危及您的设备,而您无需费力。该漏洞在如此基本的层面上运行,以至于它绕过了额外执行权限的通常要求,使其成为老练攻击者的完美工具。

但噩梦并不止于此。据安全事务部称,Google 威胁分析小组发现了 CVE-2025-38352,这是另一个影响 Linux 内核时间组件的主动利用漏洞。当谷歌自己的威胁情报团队的安全研究人员发现这些缺陷时,这通常是一个强有力的迹象,表明高级持续威胁行为者和间谍软件公司已经将它们武器化。

潜在影响的范围是惊人的。 Android 为全球超过 30 亿台设备提供支持,从旗舰智能手机到廉价平板电脑、智能电视和嵌入式系统。这些设备中的每一个都代表了网络犯罪分子的潜在切入点,他们希望窃取个人数据、安装恶意软件或将设备征入大规模僵尸网络。

谷歌试图通过将大多数攻击归类为“有限”和“有针对性”来减轻打击,但网络安全专家并不相信这种保证。据《每日纪事报》报道软件公司 Jamf 的 Adam Boynton 直言不讳地说:“最新的 Android 公告包含两个被积极利用的漏洞的修复程序,因此 Android 用户立即更新其设备至关重要。”当安全专业人员使用“至关重要”这样的词时,这并不夸张。

这些披露的时机增加了另一层担忧。近几个月来,复杂的 Android 攻击出现令人不安的上升,从通过恶意手机信号塔劫持设备的 SMS 攻击活动到渗透到手机中的隐士间谍软件通过虚假的系统更新通知。每次攻击都建立在以前的技术之上,导致安全研究人员和网络犯罪分子之间的军备竞赛不断升级。

最新一批漏洞尤其令人不安的是它们的广度。这些安全漏洞涵盖 Android 运行时、框架组件、系统功能,甚至 Widevine DRM 等第三方元素。这不仅仅是链条中的一个薄弱环节,而是整个 Android 架构中的多个故障点。

对于用户来说,前进的道路既简单又复杂,令人沮丧。该修复程序已经存在,只需要安装最新的安全补丁即可。但 Android 分散的更新生态系统意味着数以百万计的设备将永远不会收到这些关键更新。虽然谷歌自己的 Pixel 手机将立即得到补丁,但旧设备或更新记录不良的制造商生产的手机的用户可能会无限期地受到攻击。

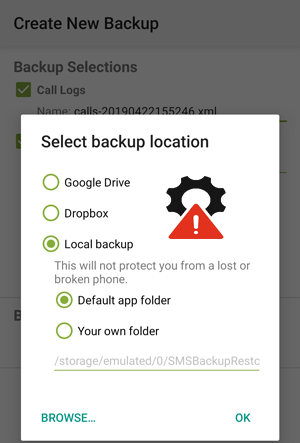

解决方案不仅仅是点击“更新“出现提示时。用户需要主动验证其安全补丁级别,方法是导航到“设置”,然后转到“关于手机”,并检查其安全补丁日期是否显示为 2025 年 9 月 1 日或更高版本。接收更全面的 9 月 5 日补丁级别的设备可以获得针对组件特定漏洞的额外保护。

除了更新之外,我们建议启用双因素身份验证,使用强大的唯一密码,并且在连接到公共 WiFi 网络时要特别谨慎,因为邻近攻击更可行。随意的网络安全时代正式结束。

最新的 Android 安全危机清楚地提醒我们,我们的袖珍电脑已成为日益复杂的攻击者的高价值目标。由于数十亿台设备受到威胁且漏洞被积极利用,问题不在于您是否应该更新您的 Android 设备。关键是你能不能承担得起不这样做的代价。

![如何在没有密码的情况下将 Windows 笔记本电脑恢复出厂设置 [已解决]](https://tips.pfrlju.com/tech/enda/wp-content/uploads/cache/2025/12/windows.webp.webp)

![如何将数据从 iQOO 传输到 iPhone [2026 更新]](https://tips.pfrlju.com/tech/enda/wp-content/uploads/cache/2025/12/iqoo-to-iphone.jpg)