如何设置 SMTP 匿名中继电子邮件

如何在 Exchange 2019 上设置 SMTP 匿名中继电子邮件

如果您需要 SMTP 中继并想了解如何在 Exchange Server 中设置 SMTP 匿名中继电子邮件。

在本文中,我们将检查匿名中继连接器的要求以及为什么需要它。

此外,我们将为 Exchange 2019 配置 SMTP 匿名中继

因此,我们也就知道为什么不建议使用openrelay了。

首先,让我们知道为什么开放中继是有害的。

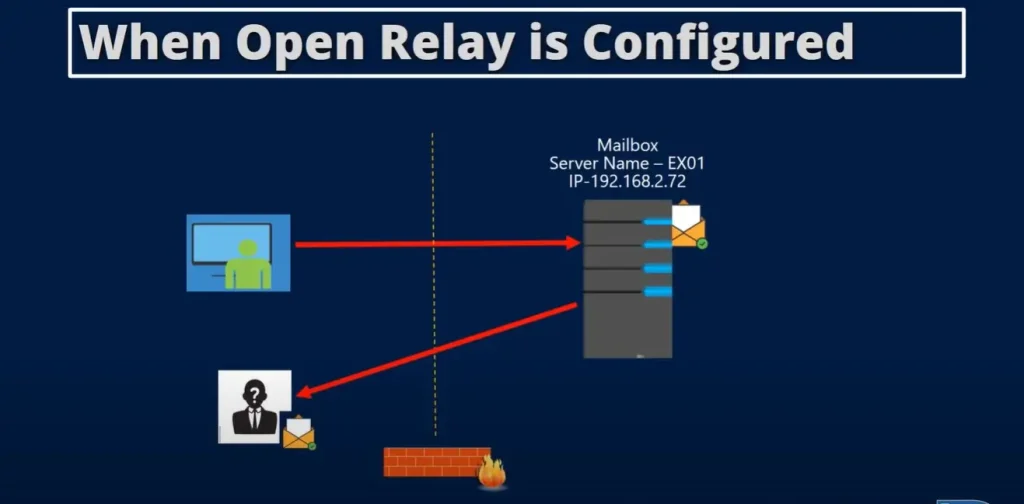

什么是开放中继?

如果您错误地将 Microsoft Exchange Server 配置为开放中继。

它会对您用于发送和接收电子邮件的域、服务器和 IP 的声誉产生许多不良影响。

借助 Open Relay,任何人都可以向使用 Exchange Server 的任何人发送电子邮件。

此外,垃圾邮件发送者还可以通过连接您的服务器并通过您的 MX 记录发送垃圾邮件来利用您的服务器。

因此,您永远不应该将 Exchange Server 设置为开放中继,以防止外部人员利用您的服务器发送恶意电子邮件。

如何检查 Exchange Server 是否配置为开放中继

检查这一点的最简单方法是微软连接分析器工具。

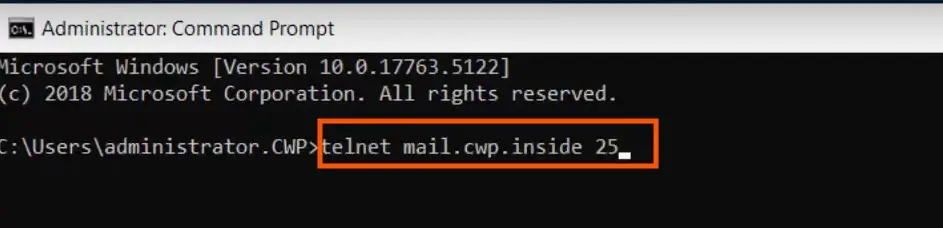

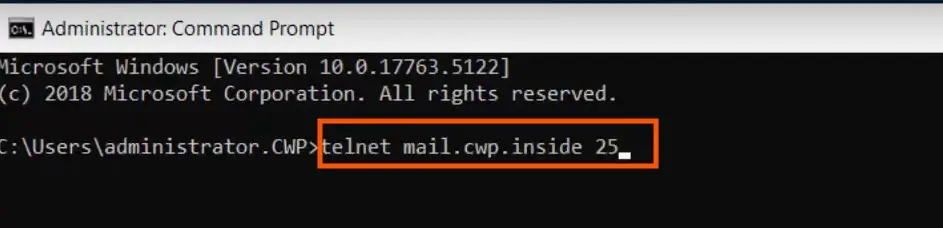

另一种方法是远程登录。

在任何 Windows 服务器上安装 telnet

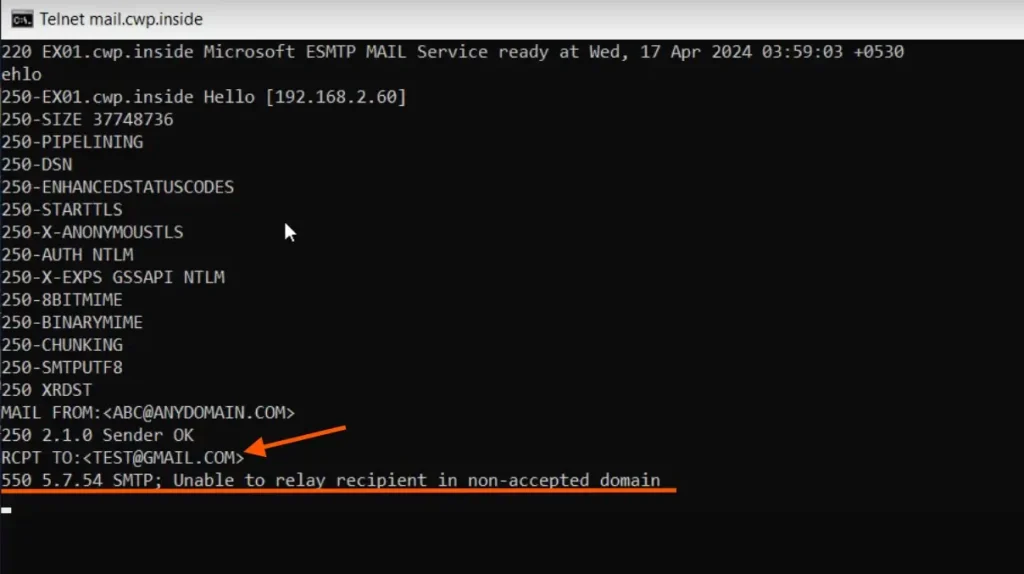

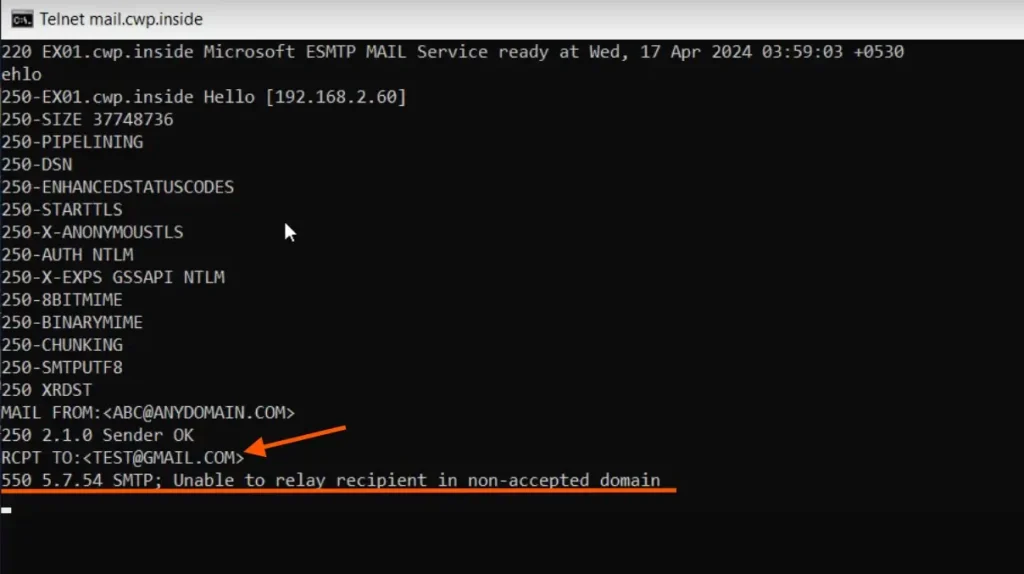

打开命令提示符并输入telnet yourdomain.com 25

在我们的例子中,我们正在使用内部域,因此我们输入telnet mail.cwp.inside 25然后按回车键

您将通过 telnet 连接到 Exchange Server。

现在输入看

类型邮件来自:<abc.anydomain.com>作为随机用户

你会看到发件人没问题。

现在输入RCPT 至:[电子邮件受保护]

它将抛出错误 550 5.7.54 SMTP;无法中继非接受域中的收件人

建议阅读:MX 记录问题:修复启用 Cloudflare 后的电子邮件问题

如果您收到此错误消息,则意味着该用户不属于我们的 Exchange Server 接受域,并且 Exchange Server 未配置为开放中继。

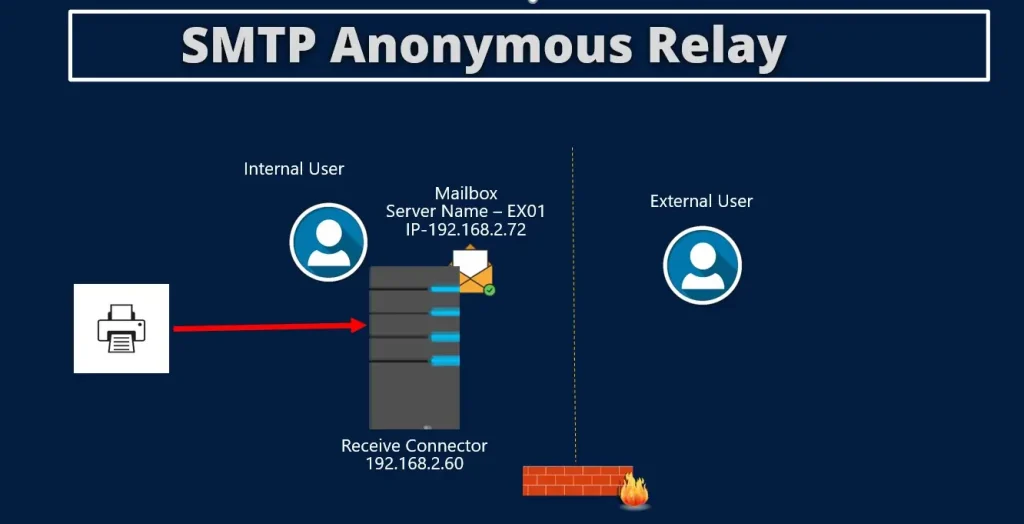

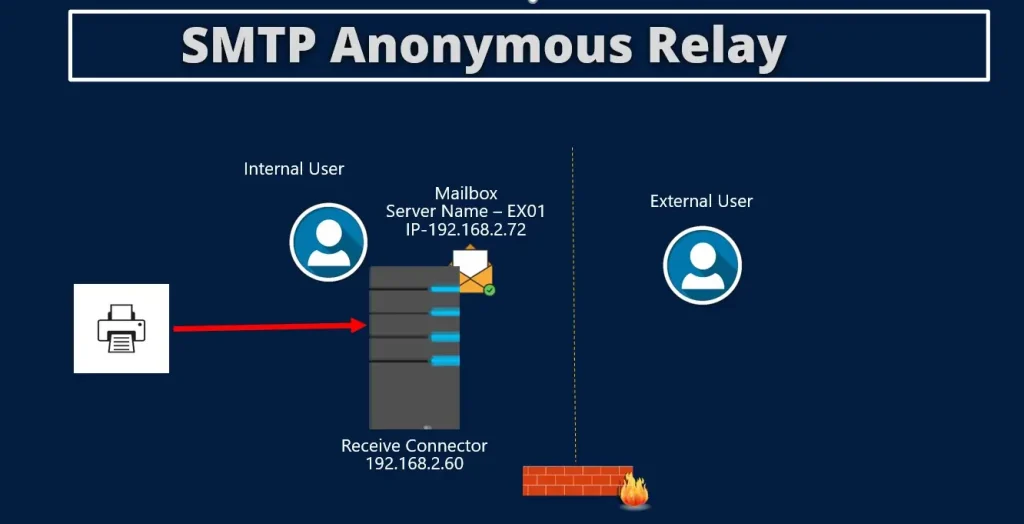

在许多情况下,您需要配置 SMTP 匿名中继。

例如,如果您正在使用智能备份解决方案、打印机或任何内部 Web 应用程序,您希望通知电子邮件了解其状态。

在这种情况下,您需要配置 SMTP 匿名中继来接收来自设备或应用程序的通知。

正确配置匿名中继将保护您的电子邮件流并防止服务器被利用。

您可以安全地创建与 IP 绑定的接收连接器,以向内部和外部用户发送消息。

如何在 Exchange 中配置 SMTP 匿名中继

正如我们已经测试的那样,我们的服务器未配置为开放中继或匿名中继。

因此,我们将创建一个接收连接器来在 Exchange Server 2019 上配置匿名中继。

这里我们使用的设备是IP 192.168.2.60,只有此设备才被允许发送匿名电子邮件。

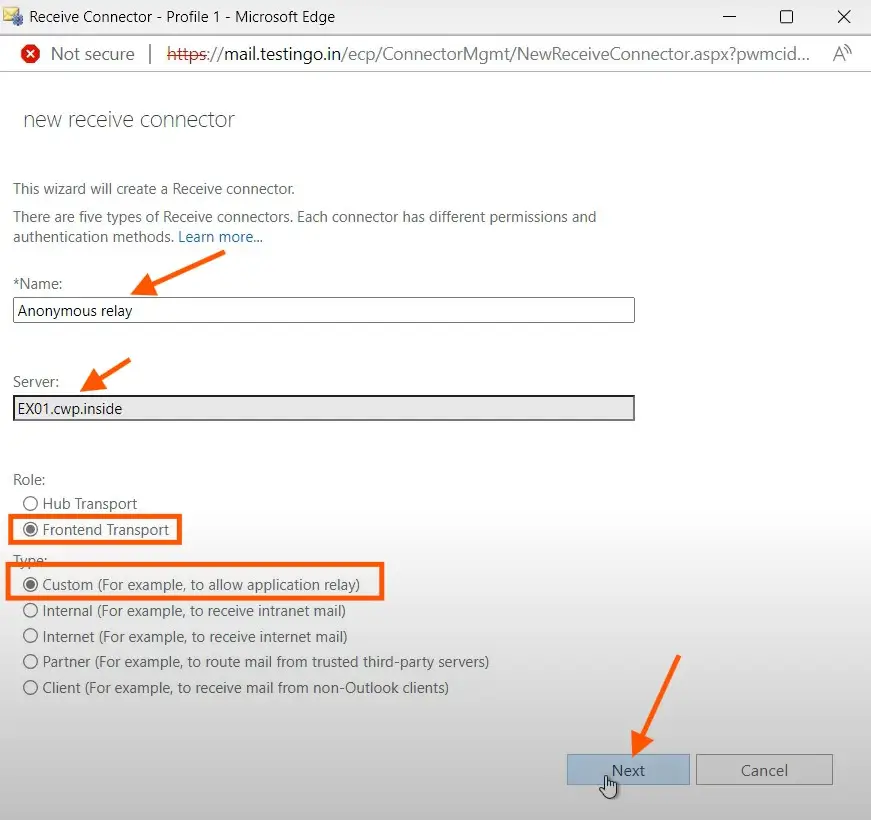

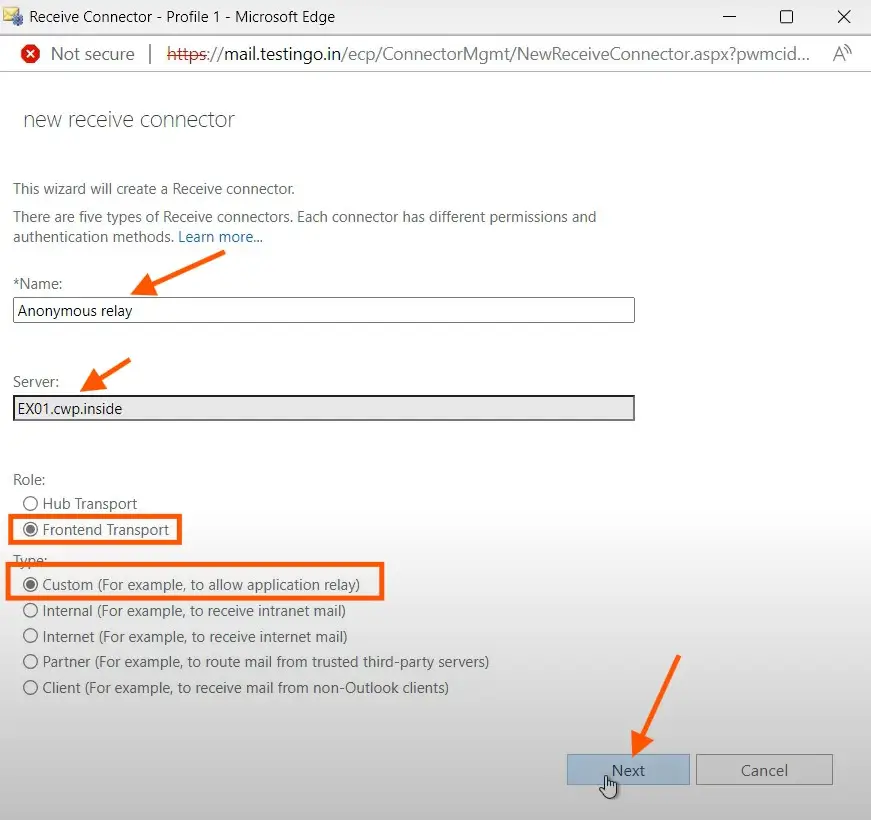

要创建 SMTP 匿名中继连接器,请转至交换管理中心,导航至接收连接器,并单击加号 + 来创建新的接收连接器。

将连接器命名为匿名中继,选择角色为前端传输

选择类型为风俗允许应用程序中继并单击下一个

接下来,您将看到端口 25 上的网络适配器绑定,保持默认并单击下一个

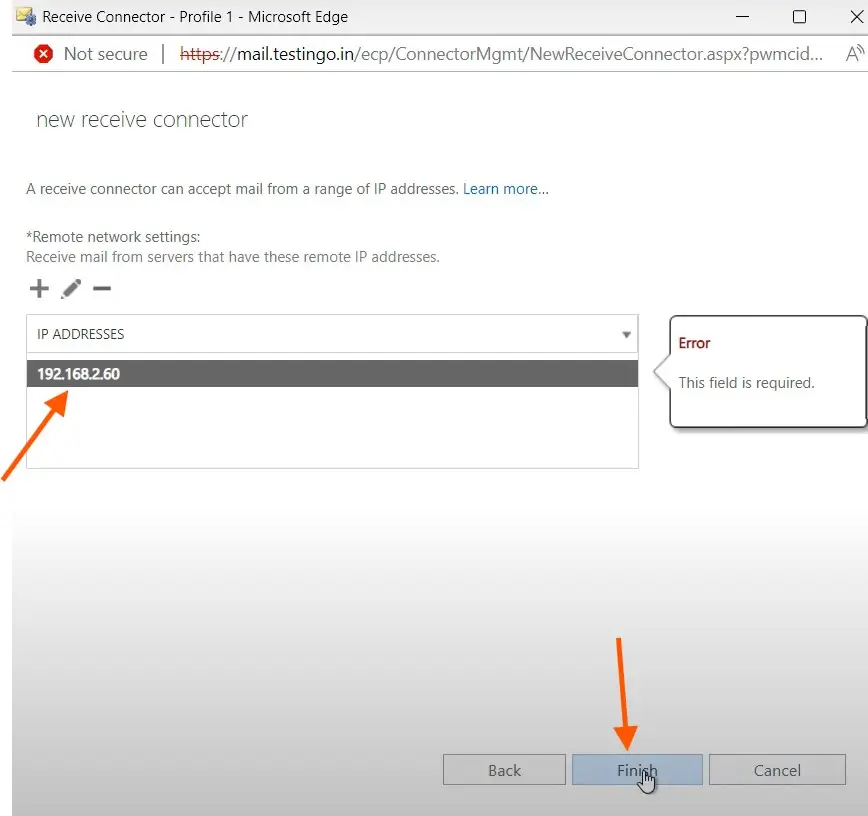

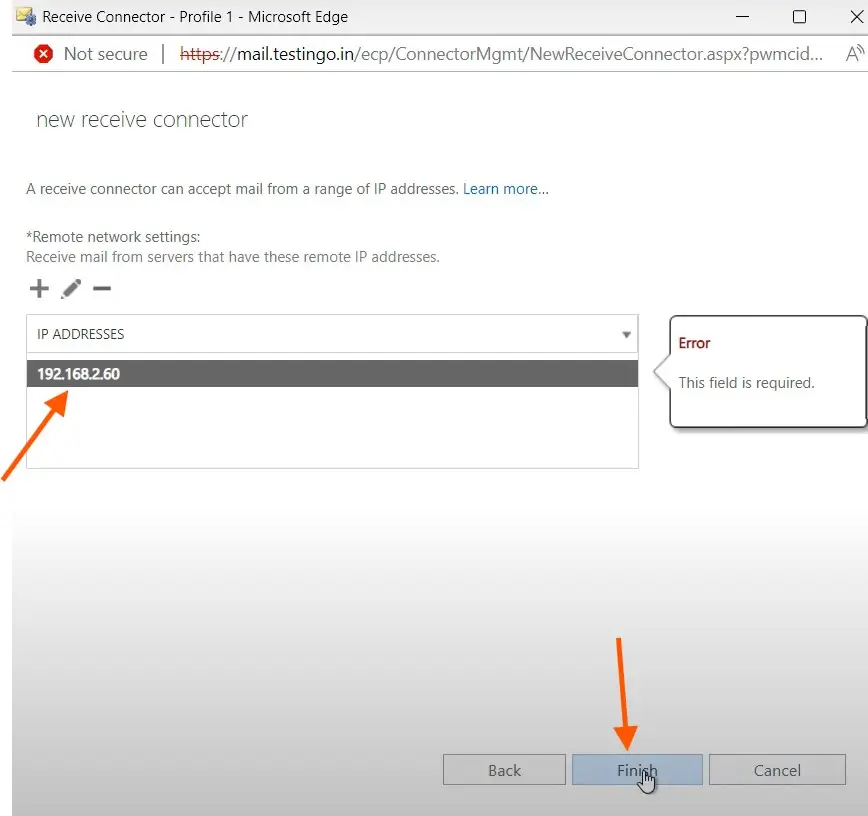

现在您将看到为所有 IP 地址预配置远程网络设置的屏幕

在这里,我们必须通过单击 - 符号来删除此默认 IP,并仅添加您想要允许匿名中继的设备的 IP,然后单击完成。

在我们的例子中它是 192.168.2.60,所以我们将添加这个 IP

注意:请确保输入您唯一允许的设备IP,如果您将其保留为默认值,则会将其配置为开放中继。

要通过 Exchange 管理外壳为匿名中继创建接收连接器,请运行以下 cmdlet。

New-ReceiveConnector -Name anonymous relay -TransportRole FrontendTransport -Custom -Bindings <LocalIPAddresses>:25 -RemoteIpRanges 192.168.2.60确保选择连接器名称和知识产权根据您的设备。

我们已成功为 SMTP 匿名中继创建接收连接器。

因此,我们还需要为新创建的匿名中继接收连接器配置权限。

配置匿名中继权限

现在我们需要设置匿名中继的权限。

我们将把权限设置为匿名

此外,我们将连接配置为外部安全。

要将连接配置为匿名,请运行以下 cmdlet

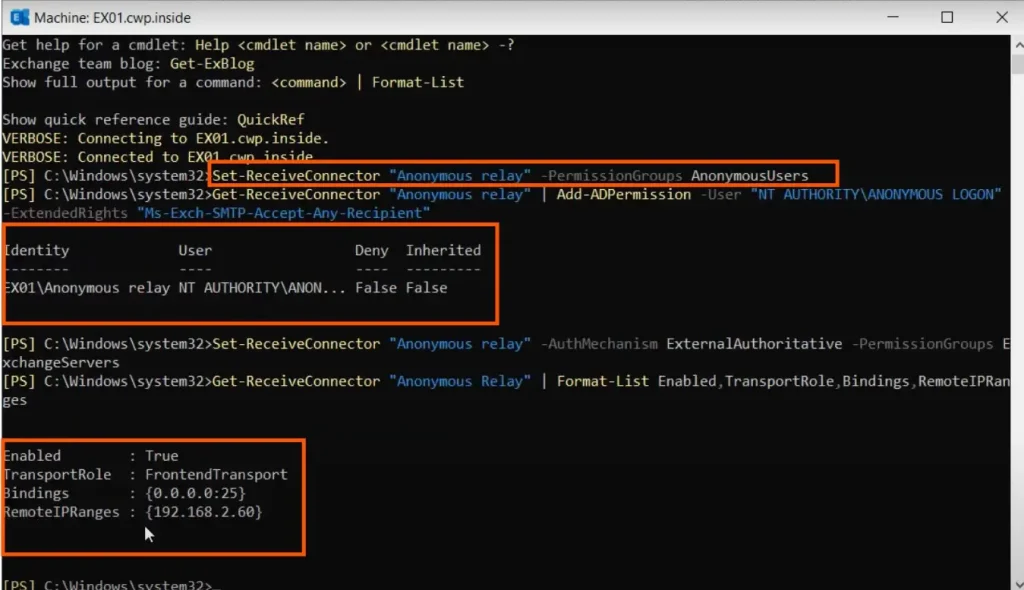

Set-ReceiveConnector "Anonymous Relay" -PermissionGroups AnonymousUsersGet-ReceiveConnector "Anonymous Relay" | Add-ADPermission -User "NT AUTHORITYANONYMOUS LOGON" -ExtendedRights "Ms-Exch-SMTP-Accept-Any-Recipient"要将连接配置为外部安全,请运行以下 cmdlet

Set-ReceiveConnector "Anonymous Relay" -AuthMechanism ExternalAuthoritative -PermissionGroups ExchangeServers因此,要确认您所做的设置,您可以通过以下 cmdlet 验证接收连接器的配置

Get-ReceiveConnector "Anonymous Relay" | Format-List Enabled,TransportRole,Bindings,RemoteIPRanges并验证权限运行 cmdlet

Get-ADPermission "Anonymous Relay" -User "NT AUTHORITYANONYMOUS LOGON" | where {($_.Deny -eq $false) -and ($_.IsInherited -eq $false)} | Format-Table User,ExtendedRights

因此,我们已成功配置匿名 SMTP 中继,并设置了专用接收连接器的权限。

测试匿名中继

我们已经配置了所需的设置和权限。

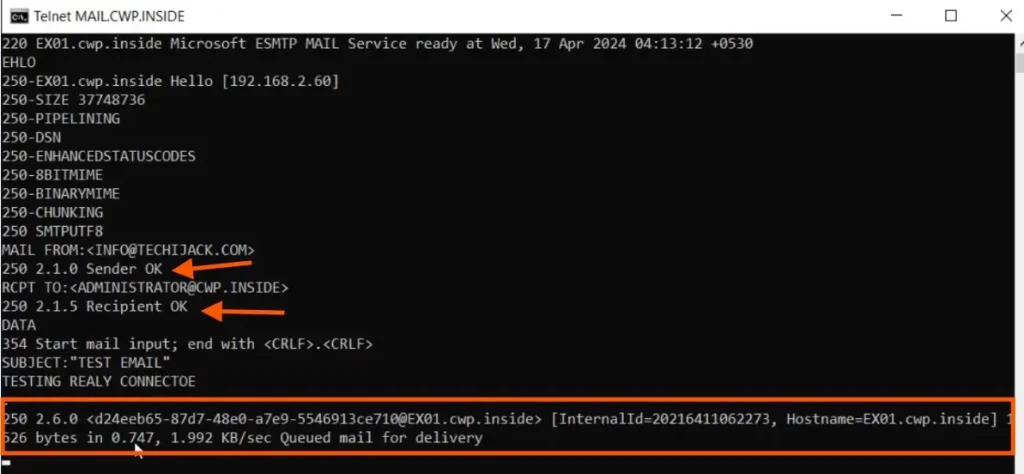

现在让我们尝试从我们的设备 IP 192.168.2.60 进行 telnet 连接

可以看到,我们已经成功连接了发件人和收件人,都ok了

因此,我们发送一封主题为“发送电子邮件”的电子邮件测试电子邮件从[电子邮件受保护]到[电子邮件受保护]

结果,我们可以看到排队等待投递的邮件。

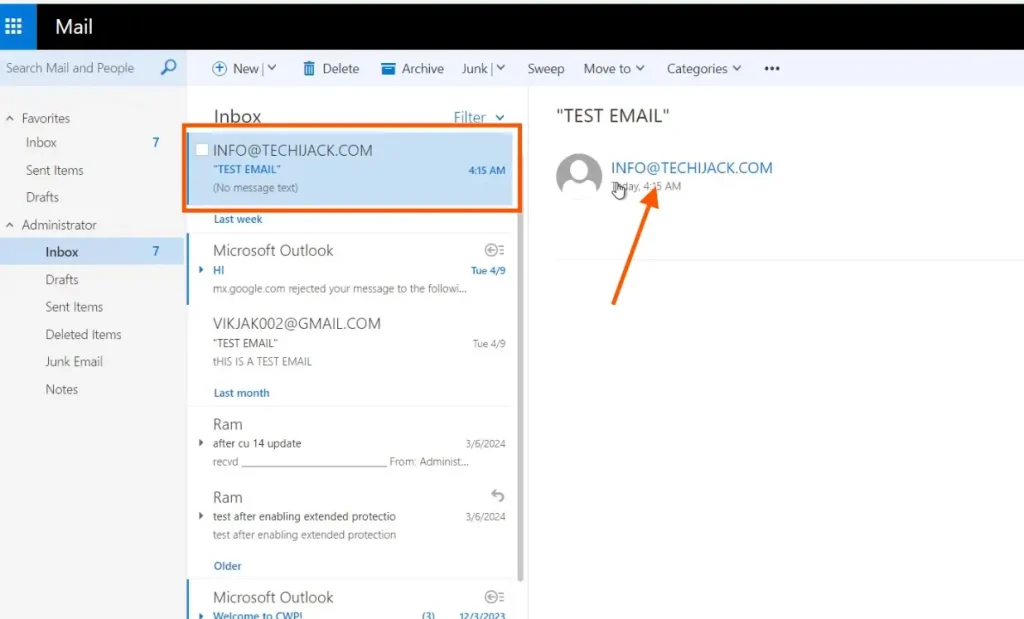

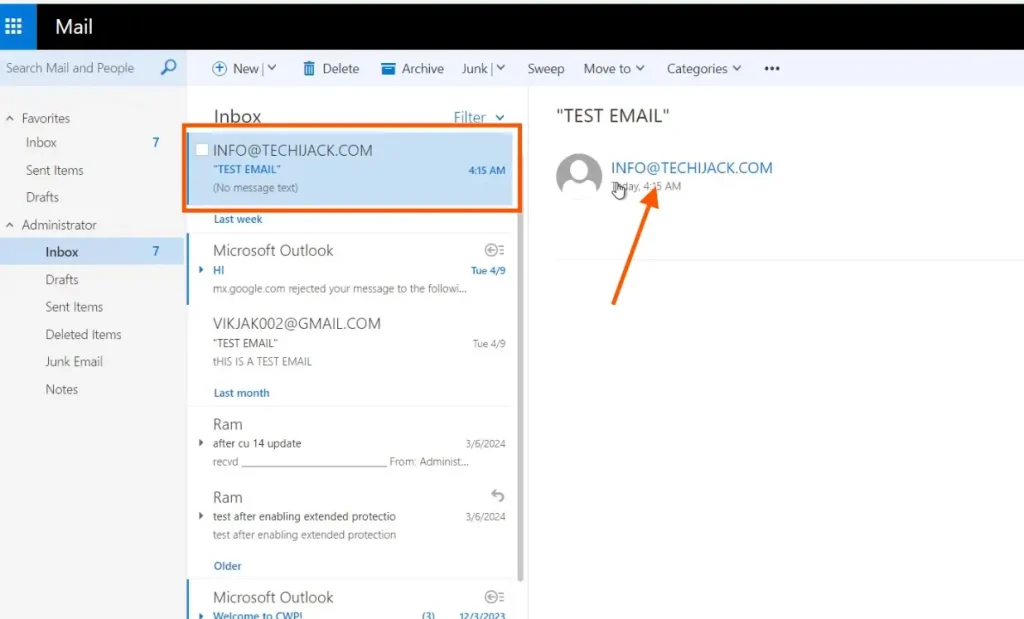

现在,如果我们去查看管理员的邮箱,我们可以看到我们收到了一封来自 info@techijack 的电子邮件,主题为测试电子邮件

结论

在本文中,我们了解了如何在 Exchange Server 2019 上创建 SMTP 匿名中继连接器以从允许的设备发送安全电子邮件。

请务必检查 IP,并仅允许您想要允许匿名中继的设备使用该 IP。

另外,请检查不要将 Exchange 设置为开放中继。

因此,如果您对本文有任何疑问,请随时与我们联系。

您可能还喜欢其他 Microsoft Exchange 教程

此外,要查看本文的实际操作,请观看下面的视频以配置 SMTP 匿名中继。

![如何在没有密码的情况下将 Windows 笔记本电脑恢复出厂设置 [已解决]](https://tips.pfrlju.com/tech/enda/wp-content/uploads/cache/2025/12/windows.webp.webp)