Interlock 勒索軟件:它的工作原理以及如何保持安全

要點:

- 2025 年 7 月,Interlock 勒索軟件入侵了明尼蘇達州聖保羅,竊取了 43 GB 的城市員工數據並擾亂了市政服務,包括公用事業和圖書館。

- Interlock 勒索軟件採用雙重勒索、竊取數據、加密文件,並威脅如果受害者拒絕付款就公佈竊取的信息。

- 攻擊者使用“ClickFix”社交工程策略,通過虛假的系統警報彈出窗口誘騙受害者執行惡意命令。

首次觀察到2024 年 9 月Interlock 因其狡猾的策略和對關鍵部門的高影響力攻擊而迅速贏得聲譽,此外,網絡犯罪分子還採用“雙重勒索”策略,即破壞網絡並悄悄竊取大量敏感數據,然後對原始文件進行加密,使其變得無用。該組織索要巨額贖金,通常是比特幣,然後威脅稱,如果受害者不付款,就會在其名為“Worldwide Secrets”的暗網博客上發布被盜信息。

這種勒索軟件特別有效,因為它的操作者適應性強,針對各種系統,包括 Windows、Linux 和企業網絡中常見的虛擬化環境。

“聯鎖攻擊者進行廣泛的偵察,以最大程度地造成損害並向受害者施加壓力,使其對任何組織都構成重大威脅。” – Hassan Faraz,勒索軟件清除專家

聯鎖操作員擁有多種闖入網絡的工具包。他們的方法設計得很巧妙,利用人類心理,引發錯誤並為攻擊創造機會。他們的主要方法包括ClickFix、偷渡式下載和利用漏洞。

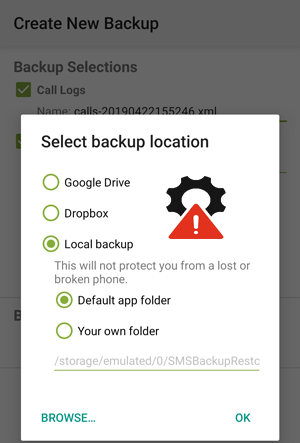

ClickFix,一種社會工程策略

Interlock 最具創新性的策略之一是一種名為“單擊修復”。受害者被引誘到受感染的網站,並顯示虛假的彈出窗口,例如驗證碼或系統警報。該彈出窗口指示他們通過按一系列按鍵來“修復”問題,這會秘密複製惡意 PowerShell 命令。當用戶執行最後一步時,他們會在不知不覺中執行命令,為攻擊者打開了大門。

路過式下載

攻擊者危害合法網站,為瀏覽器或流行的安全工具推送虛假軟件更新。當用戶下載並運行“更新”時,他們實際上是在安裝一個後門,使 Interlock 能夠訪問其係統。

利用漏洞

該組織積極掃描並利用軟件和固件中未修補的漏洞,為他們提供進入目標網絡的初步立足點。

初始訪問後會發生什麼

一旦進入內部,攻擊者就會使用合法的遠程訪問工具,例如 AnyDesk(跨設備的遠程桌面應用程序)和自定義惡意軟件,例如NodeSnake RAT繪製網絡圖、竊取憑證並定位最有價值的數據。將數據洩露到自己的雲存儲後,他們部署勒索軟件來加密受害者的文件,通常會附加 .interlock 等擴展名。

“他們將員工提供幫助的嘗試變成了危害整個網絡的行為,”法拉茲解釋道。 “這就是為什麼用戶的網絡安全教育至關重要。”

另請閱讀:DarkRace 勒索軟件:如何保持安全

- 網絡映射和橫向移動:使用 AnyDesk 等合法遠程訪問工具和 NodeSnake RAT 等自定義工具,攻擊者可以跨系統橫向移動。

- 憑證盜竊:他們使用鍵盤記錄器、信息竊取程序和其他技術獲取憑據以獲得更高的權限。

- 數據洩露:在加密之前,敏感數據會被移至異地(例如,通過 AzCopy 移至攻擊者控制的雲存儲)。

- 加密與混淆:數據使用 AES/RSA 加密。勒索軟件通常偽裝成合法的 Windows 進程(例如 conhost.exe)。加密文件的擴展名如下.互鎖或者.1nt3rlock。

連鎖受害者和影響

Interlock 是機會主義的,針對任何擁有有價值數據和明顯安全弱點的行業,包括醫療保健、教育和政府。最近的一個重要例子是明尼蘇達州聖保羅市遇襲。這次洩露破壞了城市服務,並暴露了數千名城市員工的個人數據,展示了這些攻擊在現實世界中造成的嚴重後果。

案例研究:針對明尼蘇達州聖保羅市的勒索軟件攻擊

2025 年 7 月,明尼蘇達州聖保羅市成為 Interlock 最引人注目的目標之一。該市於 7 月 25 日發現了這一漏洞,並在幾天內關閉了系統以控制損失。 8 月 11 日,Interlock 聲稱對此負責,並將 St. Paul 列入其洩密網站,聲稱竊取了 43 GB 數據涵蓋 66,460 個文件和 7,898 個文件夾。

據市政府官員稱,這些數據主要來自公園和娛樂部門內的共享驅動器。文件包括人力資源文件、身份掃描、內部工作文件,但不包括工資單、許可或許可等核心系統。

St. Paul 拒絕支付贖金,作為回應,Interlock 公開發布了洩露的數據。該市優先考慮從備份中恢復、重建基礎設施和重置憑證。

這次攻擊影響了多項在線服務,包括離線的公用事業支付門戶、圖書館失去公共 WiFi 和計算機訪問權限,以及許多市政系統在重新上線之前必須重建或驗證。

如果 Interlock 勒索軟件滲透到您的系統該怎麼辦

如果您懷疑存在 Interlock 攻擊,請斷開受感染設備的網絡連接以防止進一步傳播,並聯繫專業的勒索軟件數據恢復服務。

不要嘗試與攻擊者談判,也不要支付贖金。無法保證數據歸還,也無法保證為未來的網絡犯罪支付資金。 SalvageData 的專家在應對複雜的網絡威脅方面擁有豐富的經驗,並提供專門的勒索軟件恢復服務來安全地恢復您的數據並恢復您的運營。

聯繫我們的勒索軟件恢復團隊進行保密、無義務的諮詢。

如何保護您的組織免受互鎖勒索軟件的侵害

主動防禦是最有效的策略。根據 CISA 和 FBI 的最新建議,以下是保護您的數據的基本步驟:

教育和培訓您的團隊

您的員工是第一道防線。訓練他們識別社交工程、網絡釣魚電子郵件和可疑彈出窗口(例如“ClickFix”策略)的跡象。

實施強有力的安全控制

實施強大、獨特的密碼策略,並對所有關鍵服務(尤其是遠程訪問點)啟用多重身份驗證 (MFA)。

修補系統並更新軟件

保持所有操作系統、軟件和固件更新,以修補 Interlock 利用的漏洞。

強化您的網絡

對網絡進行分段以限制攻擊者橫向移動的能力。採用“零信任”安全模型,假設沒有用戶或設備自動受到信任。

維護離線備份

這是你最重要的生命線。定期備份敏感數據,並確保這些備份離線存儲,與主網絡物理斷開連接。

![如何将数据从 iQOO 传输到 iPhone [2026 更新]](https://tips.pfrlju.com/tech/enda/wp-content/uploads/cache/2025/12/iqoo-to-iphone.jpg)