什麼是加密惡意軟件以及如何保持在線安全

為什麼您需要 VeePN 來保證安全

在我們開始技術討論之前,讓我們先討論一下什麼可以保證您的安全。加密惡意軟件通過不安全的網絡、網絡釣魚電子郵件或粗略下載等可疑連接進行攻擊。這就是 VeePN 的閃光點:

- 加密您的所有互聯網流量,使黑客無法監視

- 隱藏您的真實IP地址這樣你就不會成為目標

- 阻止訪問已知的惡意網站和跟踪器

- 保護您公共無線網絡加密惡意軟件蓬勃發展的地方

- 一次訂閱最多支持 10 台設備

- 2,500 多台服務器在 89 個地點進行超安全瀏覽

為了進一步降低加密惡意軟件感染的風險,請始終僅從可信或官方來源下載軟件。

有了 VeePN 的幫助,您已經領先大多數在線威脅兩步。

什麼是加密挖礦惡意軟件

加密惡意軟件或勒索軟件是一種惡意軟件,是一種旨在勒索受害者的惡意程序:

- 加密您設備上的文件和數據

- 將您鎖定在系統之外

- 要求付款(通常以加密貨幣形式)來解鎖您的文件

- 通常包括倒計時器以壓力付款

- 可以通過網絡傳播並感染整個組織

這不是竊取您的數據,而是將其作為人質。

惡意軟件的類型

惡意軟件是惡意軟件的縮寫,它具有多種操作模式來損害您的設備和信息。就加密惡意軟件而言,某些類型可以被稱為特別有害:

👾加密挖礦惡意軟件:這種惡意軟件會在您背後利用您的計算機挖掘比特幣或門羅幣等加密貨幣。攻擊者可以在未經您許可和不知情的情況下在您的計算機上挖掘加密貨幣,並使您的計算機運行速度變慢,而開采的硬幣始終會流向黑客。

👾勒索軟件這是一種傳統類型的惡意軟件,它通過加密來控制您計算機中的數據,然後收取贖金,通常以數字貨幣形式向您提供解密密鑰。受害者被拒絕訪問其個人數據,攻擊者警告他們,除非支付贖金,否則損失將無法挽回。

👾加密勒索軟件:這是兩種邪惡勢力的交叉。它不僅會加密文件和請求贖金,還會使用您計算機的資源在後台挖掘加密貨幣。這意味著您會受到勒索軟件攻擊,並且您的系統性能會受到極大影響。

👾木馬和間諜軟件:這些是惡意應用程序,攻擊者可以利用它們對您的計算機進行未經授權的訪問。在裡面,他們可以安裝加密惡意軟件或做其他邪惡的事情並竊取敏感信息或監視您正在發生的事情。

通過了解這些類型的惡意軟件,您可以邁出保護您的小工具免受加密惡意軟件攻擊的第一步。

加密惡意軟件如何工作和使用處理能力

流程如下:

👹滲透:攻擊者或威脅行為者首先借助網絡釣魚電子郵件、眾所周知的漏洞或屏蔽類似惡意軟件的合法軟件進行訪問。

👹送貨:加密惡意軟件活動是在受害者計算機或受害者計算機上作為惡意軟件執行,通常在受害者不知情的情況下挖掘加密貨幣或加密貨幣,這可能會消耗受害者計算機上的大量資源。一些變體應用了先進的規避方法,例如關閉防病毒軟件或使用 Windows 管理工具。

👹需求:已收到勒索信,要求以加密貨幣付款。

👹傳播:攻擊者或威脅行為者可以使用感染設備來通過加密惡意軟件攻擊感染受害者的其他設備,並且在某些情況下,它們可以與其他惡意軟件一起使用以增強其惡意性質。

加密惡意軟件的典型目標是加密貨幣挖掘,惡意軟件可能會嘗試挖掘區塊頭。與其他惡意軟件相比,加密惡意軟件是獨一無二的,因為它的目標是非法加密貨幣挖掘和系統干擾。

加密惡意軟件如何傳播

加密惡意軟件並不是突然出現的:它是由攻擊者通過多種不同策略傳播的,旨在欺騙或欺騙用戶。以下是這些威脅通常通過以下方式引入您的設備:

☠️網絡釣魚電子郵件:這是最流行的方式之一,因為網絡釣魚電子郵件看起來很真實,但它們的鏈接或附件是有害的。對這些的攻擊甚至可能會在您的系統上植入加密惡意軟件或其他惡意代碼。

☠️受感染軟件下載:從某些不可信或非官方來源下載軟件是危險的。欺詐者通常將惡意軟件打包在看似無害的程序中,因此,當您下載該軟件時,您最終會下載加密惡意軟件。

☠️惡意網站:只需訪問惡意或受感染的網站,人們最終可能會將惡意軟件下載到設備上。這些網站可以利用您的瀏覽器或操作系統的弱點,在您不知情的情況下安裝加密挖掘惡意軟件。

☠️利用弱點:黑客不斷地搜索網絡,以找出操作系統、瀏覽器和應用程序中眾所周知的弱點。如果您的軟件不是最新的,則可以利用這些漏洞並將加密惡意軟件直接傳送到您的計算機。

☠️受感染的 USB 驅動器:只需將受感染的 USB 驅動器(其中包含惡意軟件)插入您的計算機,惡意軟件(包括加密惡意軟件)就有可能自動安裝在您的計算機上。

了解加密惡意軟件的傳播,您將更加警惕並防止成為最危險的攻擊媒介的受害者。

加密惡意軟件的目標是誰

沒有人是安全的。該惡意軟件的目標是:

- 設備上有個人數據的日常用戶

- IT 安全性有限的小型企業

- 擁有寶貴敏感信息的公司:醫院、學校和政府機構。

現實世界的例子

以下是加密惡意軟件和加密勒索軟件攻擊的一些真實示例:

這些引人注目的攻擊表明了加密惡意軟件的嚴重程度:

- 想哭 (2017):WannaCry 是最著名的加密勒索軟件攻擊之一,攻擊了 150 個國家/地區的 200,000 多台計算機。它影響了英國國家醫療服務體系,導致手術取消和大規模混亂。

- 不佩蒂亞 (2017):NotPetya 最初針對烏克蘭,後來蔓延到全球,影響了馬士基、聯邦快遞和默克等公司。總損失超過 100 億美元。與傳統勒索軟件不同,NotPetya 的設計更多是為了破壞而不是為了經濟利益。

- 琉克:該勒索軟件針對醫院和公共服務機構,尤其是在美國。在一個案例中,Ryuk 推遲了醫療服務,迫使醫院重新使用紙質系統。

- 殖民地管道 (2021):由於勒索軟件攻擊,這家美國主要燃料供應商不得不關閉運營,導致東海岸天然氣短缺和價格飆升。該公司向攻擊者支付了 440 萬美元的比特幣贖金,以重新獲得對其係統的訪問權限。

- 巴爾的摩市政府 (2019):RobinHood 勒索軟件攻擊導致該市員工數周無法使用電子郵件和系統,導致該市的恢復和損失損失超過 1,800 萬美元。

加密惡意軟件的其他示例包括加密劫持蠕蟲,這些蠕蟲旨在跨網絡傳播並感染多個端點以挖掘門羅幣等加密貨幣,通常是通過利用系統或容器平台(例如 Docker)中的漏洞。 Prometei 殭屍網絡是另一個例子,它作為動態惡意軟件網絡運行,感染歐洲和美國的計算機,利用 Microsoft Exchange、EternalBlue 和 BlueKeep 等漏洞部署加密挖掘惡意軟件並在所有者不知情的情況下獲取憑據。

這些例子表明,加密惡意軟件不僅僅是個人威脅,而且是一個國家和全球問題。

加密貨幣挖礦:隱藏的危險

加密貨幣挖礦可能不是一項非常危險的活動,但是當您在沒有足夠知識的情況下進行加密貨幣挖礦時,它可能會非常危險。加密貨幣挖掘惡意軟件是一種惡意軟件,旨在竊取您設備上的處理能力,以代表網絡犯罪分子挖掘加密貨幣,其後果可能相當廣泛:

⚠️資源消耗:由於加密挖掘惡意軟件使您的計算機變得緩慢,導致正常操作極其緩慢,因此您對 CPU 的使用可能會急劇增加。這種更多資源的消耗還會導致電費增加,甚至可能縮短硬件的使用壽命。

⚠️安全風險:一旦檢測到加密挖掘惡意軟件,就明確表明您的系統存在安全漏洞。有權訪問您的設備進行挖掘的攻擊者也可以安裝其他惡意軟件或竊取敏感信息。

⚠️經濟損失:除了使用更多能源和硬件磨損的直接費用之外,組織還可能因生產力下降以及客戶數據洩露而可能引發的訴訟而損失大量資金。

參見:遷移批次在 Exchange Online 中保留多長時間

⚠️不斷上升的威脅:加密貨幣的價值會下降或上升,網絡犯罪分子設計新的、更複雜的加密劫持攻擊的動機也會隨之變化。這意味著,隨著攻擊者探索針對易受攻擊系統的新方法,威脅形勢不斷變化。

警惕加密貨幣挖掘惡意軟件可能帶來的威脅是確保您的設備、數據和錢包安全的唯一方法。

如果您被感染並需要解密密鑰會發生什麼

- 您立即失去對文件的訪問權限

- 您的屏幕顯示一條帶有付款說明的勒索消息

- 如果您付款,不保證您能取回文件

- 拒絕付款意味著永久數據丟失,除非您有備份

檢測與清除

檢測和刪除加密惡意軟件是一個主動過程,需要適當的工具。以下是您可以識別和消除設備中的加密挖掘惡意軟件的方法:

🔎跟踪資源使用情況:監視系統的性能。突然出現無法解釋的 CPU 使用率或網絡使用率可能表明後台加密貨幣挖掘惡意軟件正在運行。

🔎殺毒軟件:使用對加密惡意軟件具有特殊保護的知名防病毒軟件。此類程序能夠在惡意文件造成任何重大損害之前識別、隔離和刪除它們。

🔎定期更新:使用新的安全補丁定期更新您的操作系統和所有安裝的軟件。這有助於密封攻擊者可用來植入惡意軟件的已知漏洞。

🔎網絡監控:定期檢查您的網絡活動以找出任何異常或連接。這將幫助您確定受感染的設備並在惡意軟件進一步蔓延之前隔離它們。

🔎與專業人士交談:如果您覺得您的設備已被感染並且您無法自行消除惡意軟件,請不要猶豫並與網絡安全專家交談。他們擁有資源和技能來清理您的系統並以適當的方式重建您的安全。

細心並應用正確的工具,您將能夠在加密惡意軟件永久影響您的系統之前識別並消除它。

如何防止加密惡意軟件攻擊

以下是確保自身安全的實用步驟:

✅避免點擊未知鏈接或電子郵件附件

✅保持操作系統和應用程序更新,以防止網絡犯罪分子利用安全漏洞

✅定期備份您的數據並離線存儲

✅使用信譽良好的防病毒程序來檢測和阻止惡意軟件,包括加密惡意軟件和加密劫持腳本

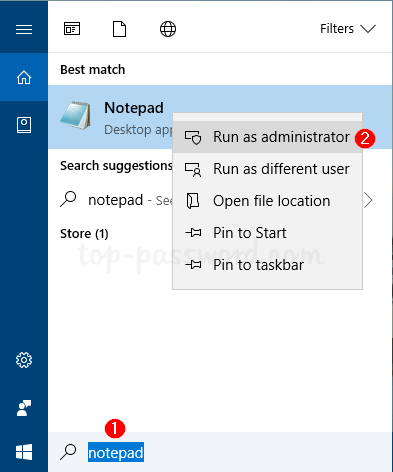

✅限制您設備上的管理權限

✅為您的所有帳戶使用唯一的密碼以增強安全性

✅使用虛擬專用網絡 (VPN)喜歡維普網絡保護您的網絡並阻止危險站點

遵循這些步驟將有助於防止加密惡意軟件攻擊並防止網絡犯罪分子破壞您的設備。

未來的威脅:加密惡意軟件的下一步是什麼?

加密惡意軟件的世界總是在變化,攻擊者不斷開發新的策略來繞過安全措施。以下是加密惡意軟件攻擊的未來前景以及您可以如何做好準備:

⛓️先進的加密劫持技術:預計會出現更複雜的加密劫持攻擊,包括針對物聯網 (IoT) 設備等新興技術的攻擊,這些技術通常缺乏強大的安全性。

⛓️增加隱身使用:惡意軟件攻擊變得越來越難以檢測,攻擊者使用無文件惡意軟件和其他技術來逃避傳統的防病毒軟件。

⛓️勒索軟件和加密劫持混合體:不同類型惡意軟件之間的界限正在變得模糊,新的勒索軟件變體將文件加密與加密挖掘相結合,以實現最大利潤。

⛓️更加關注移動設備:隨著智能手機和平板電腦變得越來越強大,它們越來越成為加密惡意軟件攻擊的目標,使更多用戶面臨風險。

⛓️加強防護措施:好消息是防病毒軟件和網絡安全實踐也在不斷發展。隨時了解新出現的威脅並保持最新的防禦措施對於防止未來的惡意軟件攻擊至關重要。

通過了解這些不斷變化的威脅並保持積極主動,您可以幫助防止加密惡意軟件危害您的數字生活。

為什麼 VeePN 是您最好的防禦

雖然防病毒軟件可以在惡意軟件攻擊後提供幫助,但 VeePN 可以在惡意軟件接近之前阻止它:

🛡️隱藏您的數字足跡,以避免有針對性的網絡釣魚或基於 IP 的攻擊

🛡️加密您的互聯網連接可將攻擊者拒之門外

🛡️使用安全 DNS 服務器阻止對惡意內容的訪問

🛡️適用於公共 WiFi,防止中間人攻擊

🛡️借助其全球服務器網絡,讓您在高風險地點安全瀏覽

結論

加密惡意軟件不僅僅是一個新聞標題:它是一個非常真實的威脅,可以攻擊任何人。但通過正確的預防措施,您可以將風險降至幾乎為零。備份、保持警惕,最重要的是使用 VeePN 在網絡層面保護您的數字生活。

在惡意軟件攻擊之前立即獲取 VeePN!

![如何将数据从 iQOO 传输到 iPhone [2026 更新]](https://tips.pfrlju.com/tech/enda/wp-content/uploads/cache/2025/12/iqoo-to-iphone.jpg)