如何在 Exchange Online 中使用 DNSSEC 設置入站 SMTP DANE

具有 DNSSEC 功能的出站 SMTP DANE 由 Microsoft 於 2022 年 3 月設置。您無需為此執行任何操作。然而,他們花了幾年時間才最終將其添加到入站郵件流中。在本文中,您將了解如何在 Exchange Online 中使用 DNSSEC 配置入站 SMTP Dane。

- SMTP協議(基於 DNS 的命名實體身份驗證)是一種安全協議,它使用 DNS 來驗證用於保護 TLS 電子郵件通信安全並防止 TLS 降級攻擊的證書的真實性。

- DNSSEC(域名系統安全擴展)是一組 DNS 擴展,提供 DNS 記錄的加密驗證,防止 DNS 欺騙和中間對手攻擊 DNS。

筆記:Microsoft 免費提供帶有 DNSSEC 的入站 SMTP DANE,作為其提高每個人的電子郵件安全性的努力的一部分。您不必使用 DNSSEC 配置出站 SMTP DANE,因為 Microsoft 自 2022 年 3 月起已添加此功能。

在 Exchange Online 中配置入站 SMTP DANE 和 DNSSEC

要在 Exchange Online (Microsoft 365) 中設置入站 SMTP DANE 和 DNSSEC,請按照以下步驟操作:

步驟 1. 驗證域是否經過 DNSSEC 簽名

要獲得該功能的全部安全優勢,請確保域經過 DNSSEC 簽名:

- 前往威瑞信 DNSSEC 調試器工具

- 填寫域名

- 按進入

- 驗證所有字段都有綠色複選標記

如果域未經過 DNSSEC 簽名,請確保在繼續之前在 DNS 註冊商中啟用它。假設您的註冊商沒有此功能,請將您的域移至另一個具有 DNSSEC 支持的註冊商。

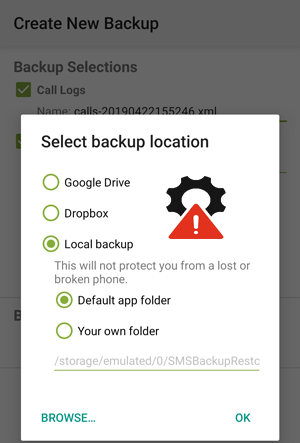

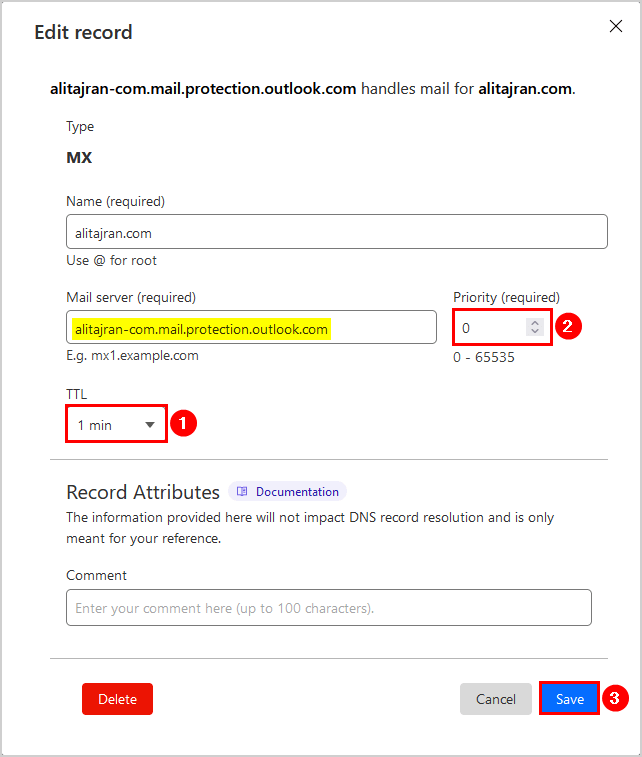

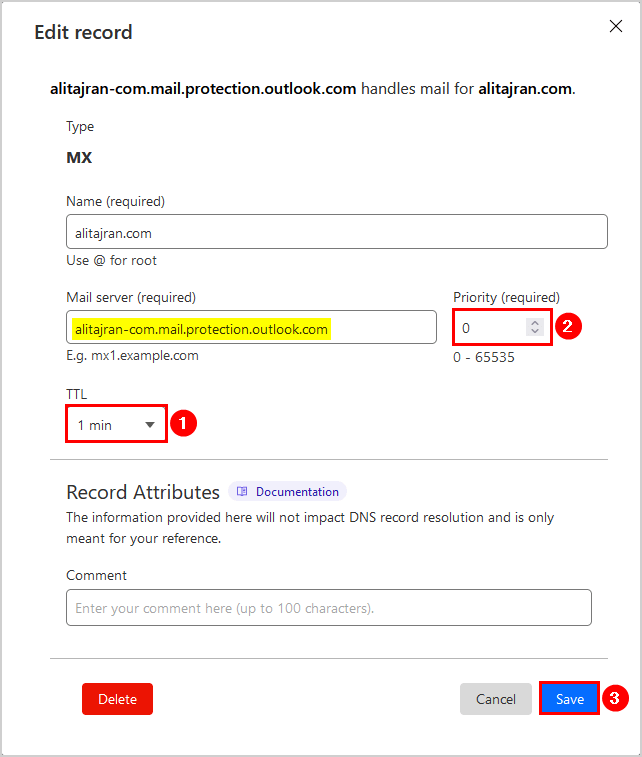

步驟 2. 更新 DNS 註冊器中的現有 MX 記錄 TTL

- 登錄您的DNS註冊

- 編輯現有 MX 記錄

- 將現有 MX 記錄的 TTL 降低至1分鐘

- 確保您的 MX 記錄優先級設置為0或者10

- 點擊節省

- 等待先前的 TTL 到期後再繼續。例如,如果現有 MX 記錄的 TTL 為 1 小時,則必須等待 1 小時才能繼續下一步。

步驟 3. 連接到 Exchange Online PowerShell

以管理員身份運行 PowerShell 並連接到 Exchange Online PowerShell。

Connect-ExchangeOnline步驟 4. 為域啟用 DNSSEC

使用以下命令為域啟用 DNSSEC。

Enable-DnssecForVerifiedDomain -DomainName "alitajran.com"將出現以下輸出。

DnssecMxValue Result ErrorData

------------- ------ ---------

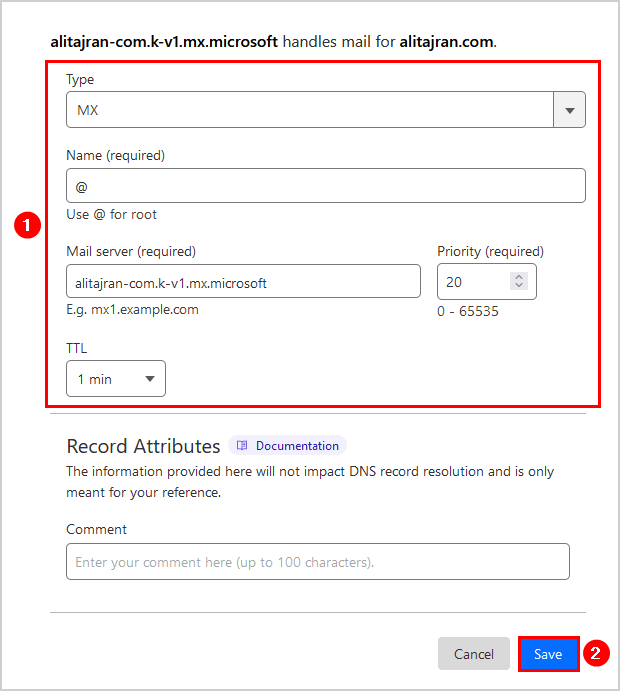

alitajran-com.k-v1.mx.microsoft Success步驟 5. 將新 MX 記錄添加到 DNS 註冊器

- 去你的DNS註冊

- 創建一個新 MX 記錄

- 複製DnssecMx值從上一步的輸出中提取並將其粘貼為值

- 將 TTL 設置為1分鐘

- 將新 MX 記錄的優先級設置為20

- 點擊節省

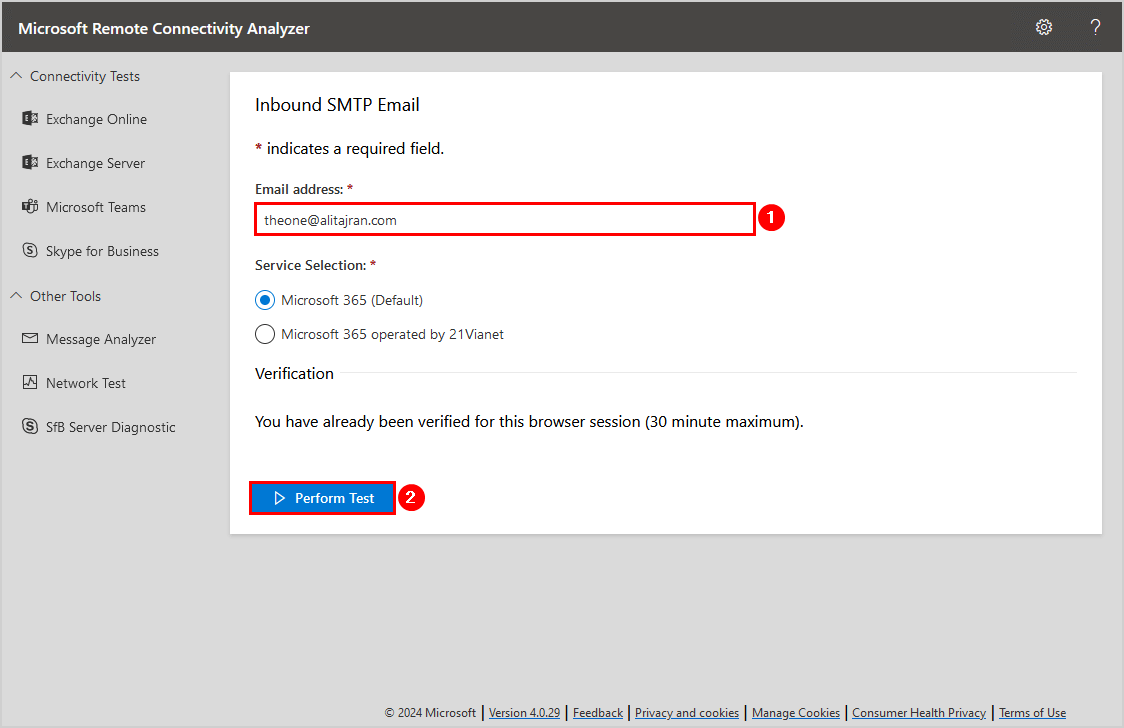

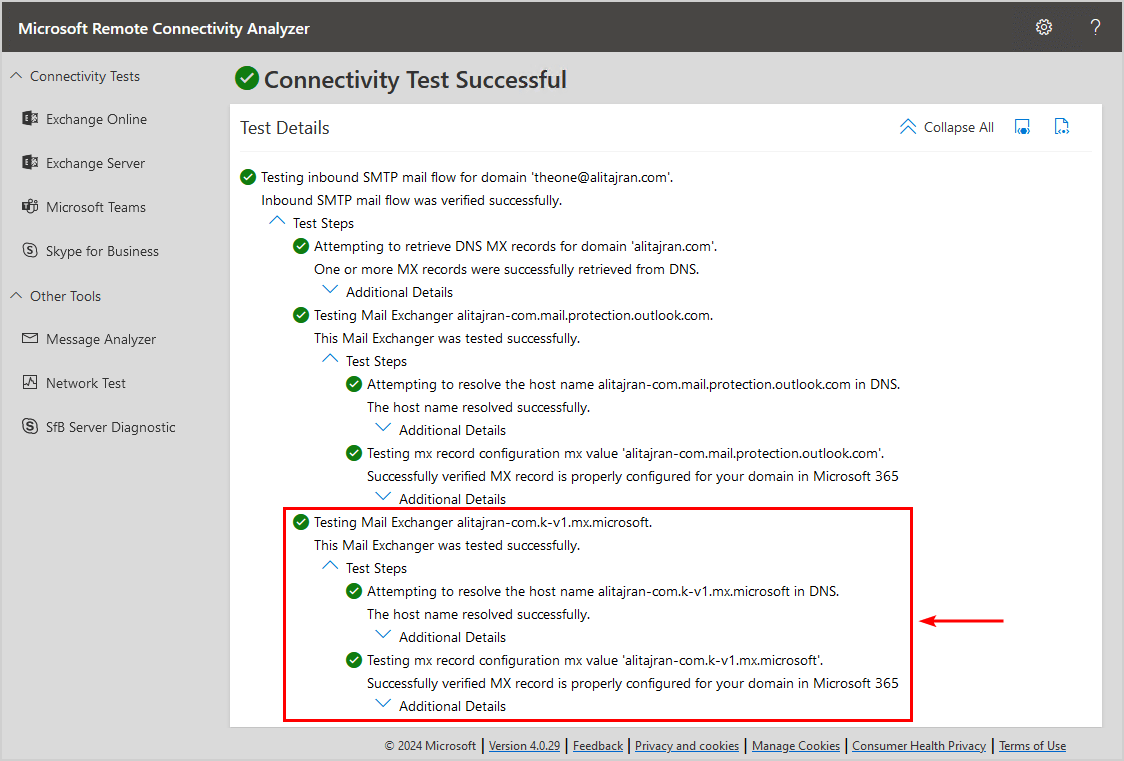

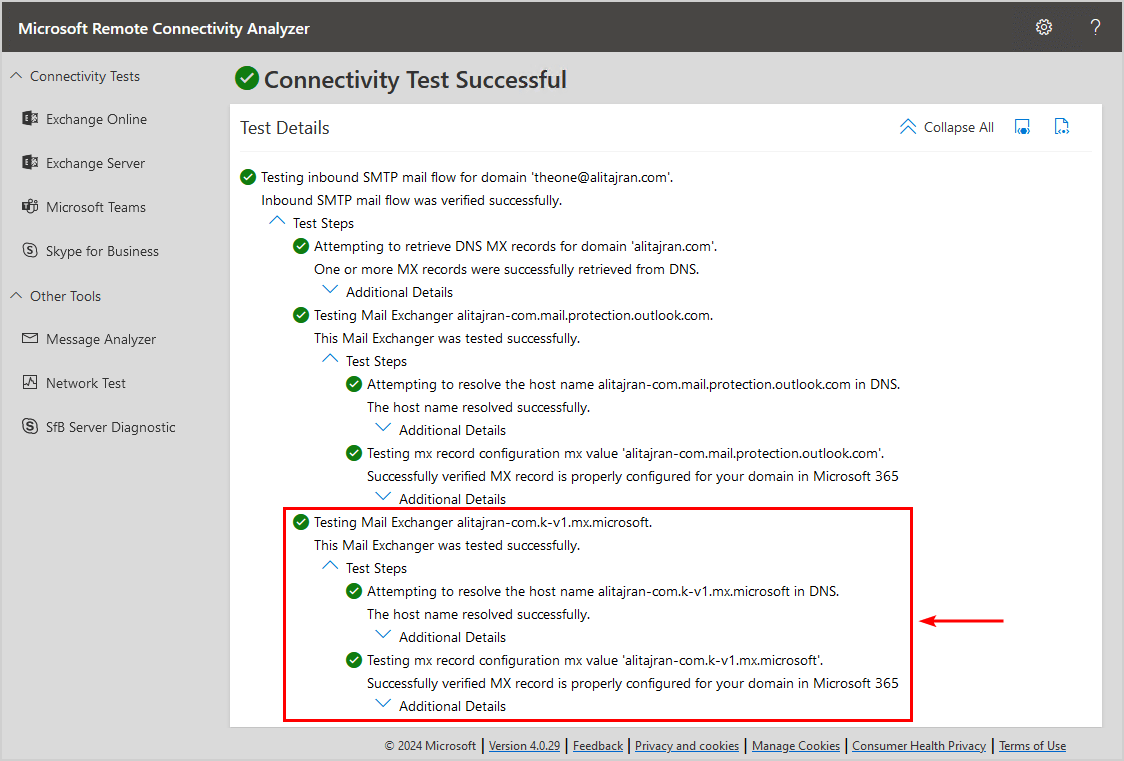

步驟 6. 驗證新的 MX 記錄

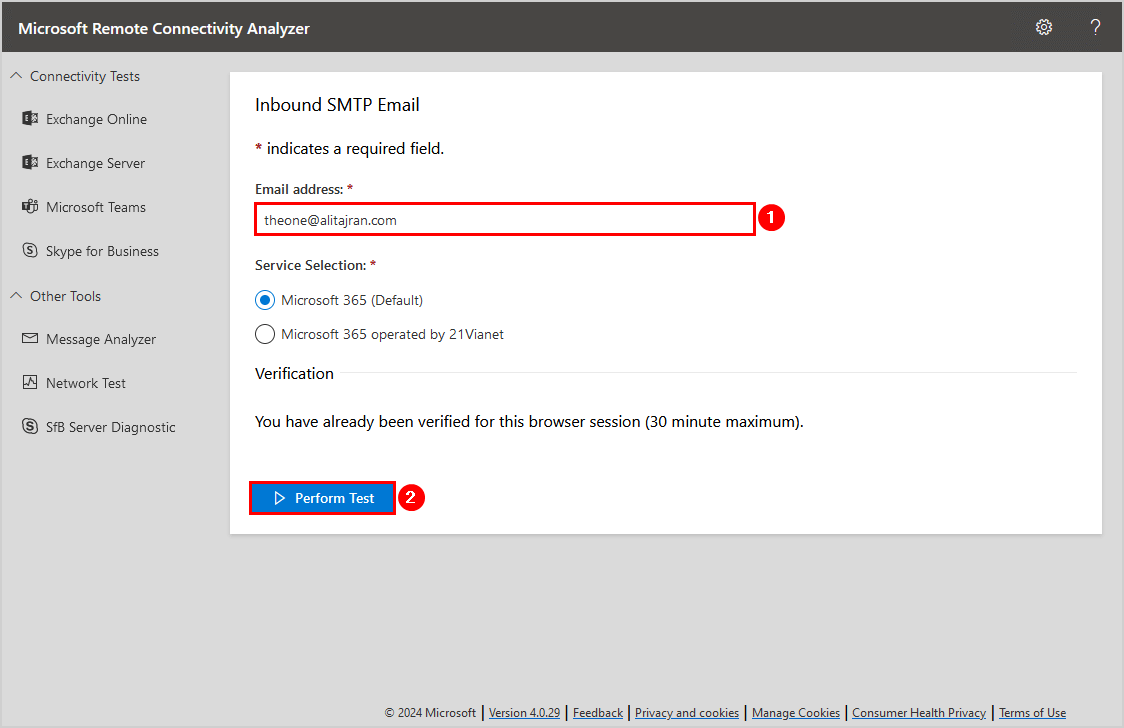

- 前往入站 SMTP 電子郵件測試

- 填寫一個電子郵件以您的域名結尾

- 點擊執行測試

- 輸出顯示以 MX 結尾的測試成功微軟MX

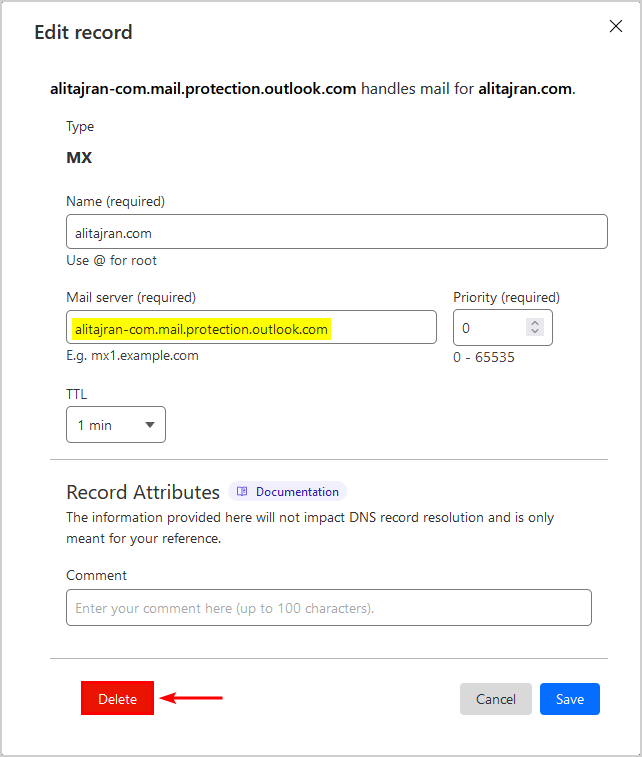

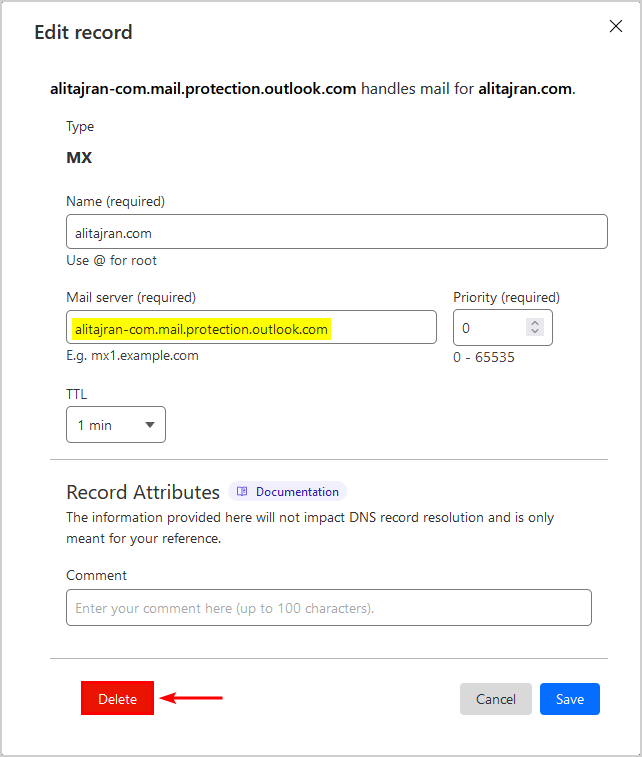

步驟 7. 刪除 DNS 註冊器中的舊 MX 記錄

- 去你的DNS註冊

- 刪除舊 MX 記錄

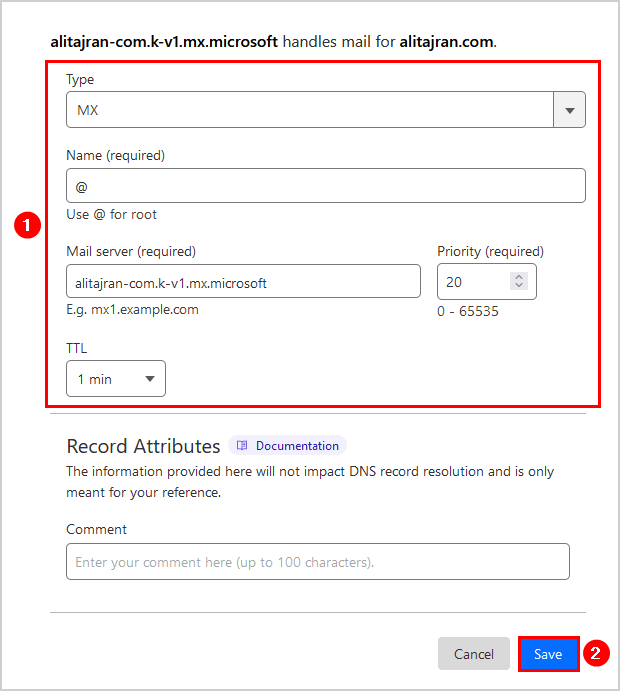

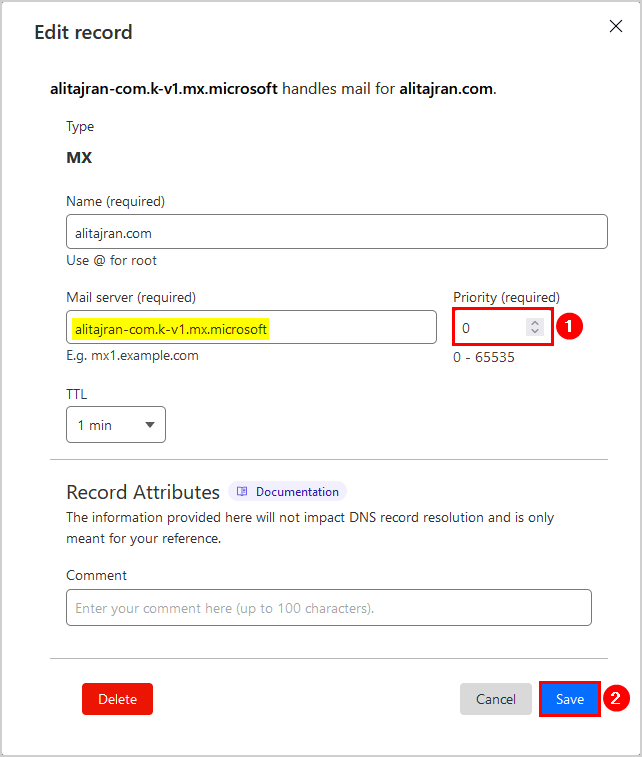

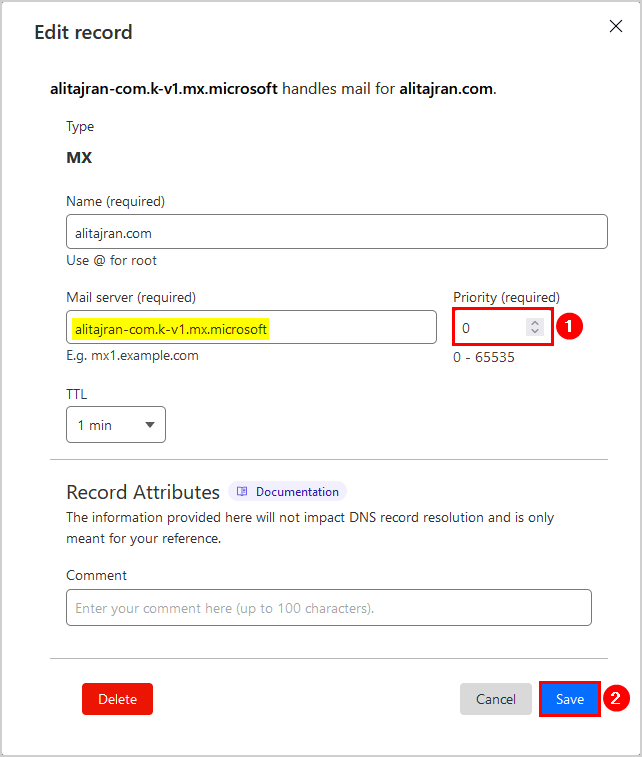

步驟 8. 在 DNS 註冊器中更改新 MX 記錄的優先級

- 編輯新 MX 記錄在 DNS 註冊商中

- 將優先級更改為0

- 點擊節省

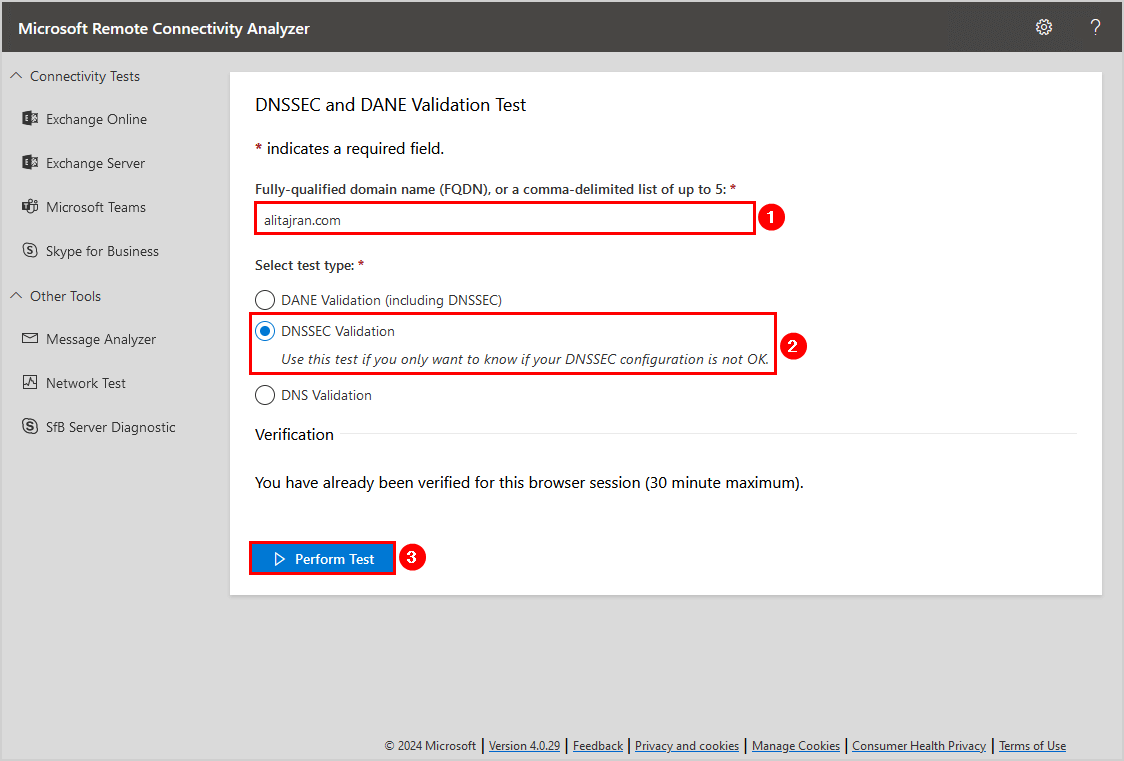

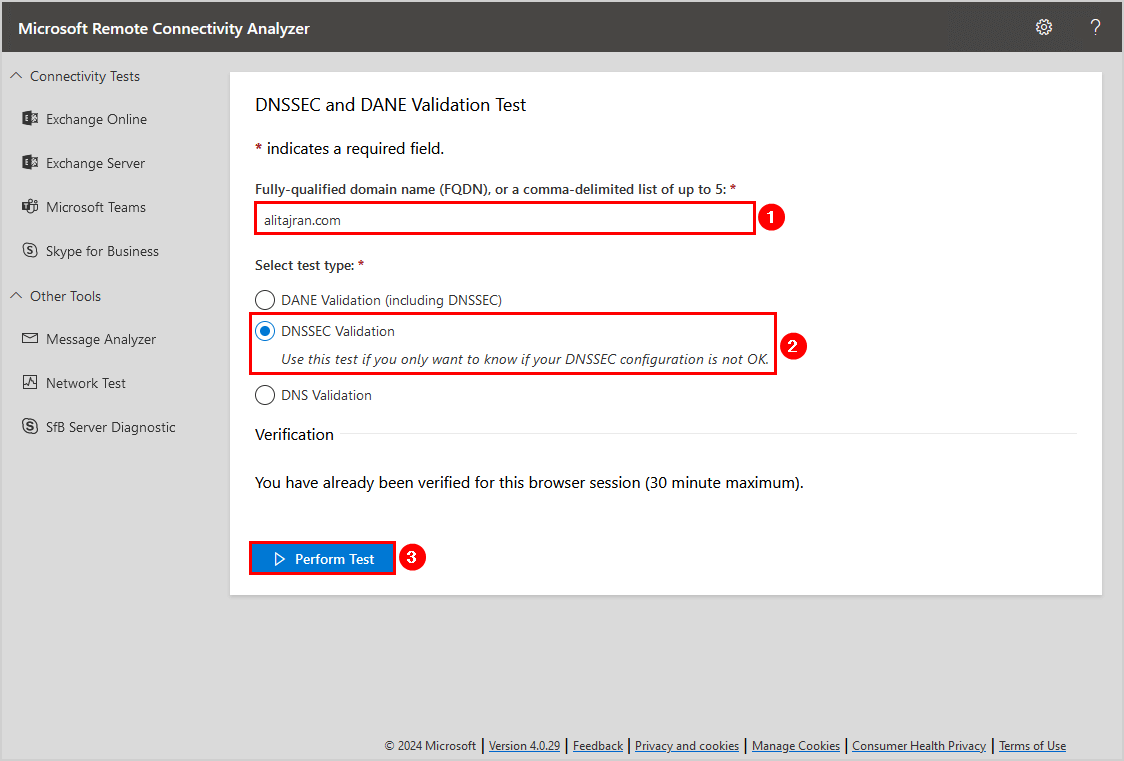

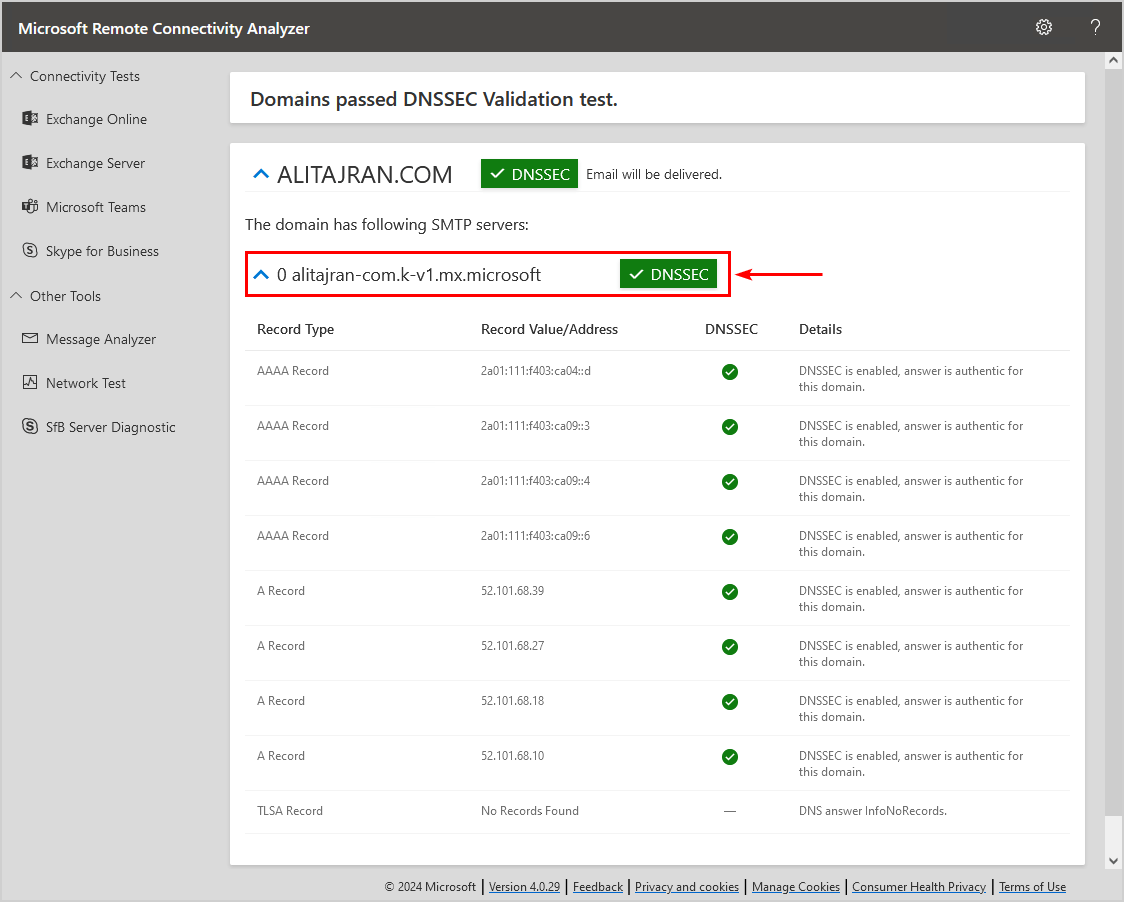

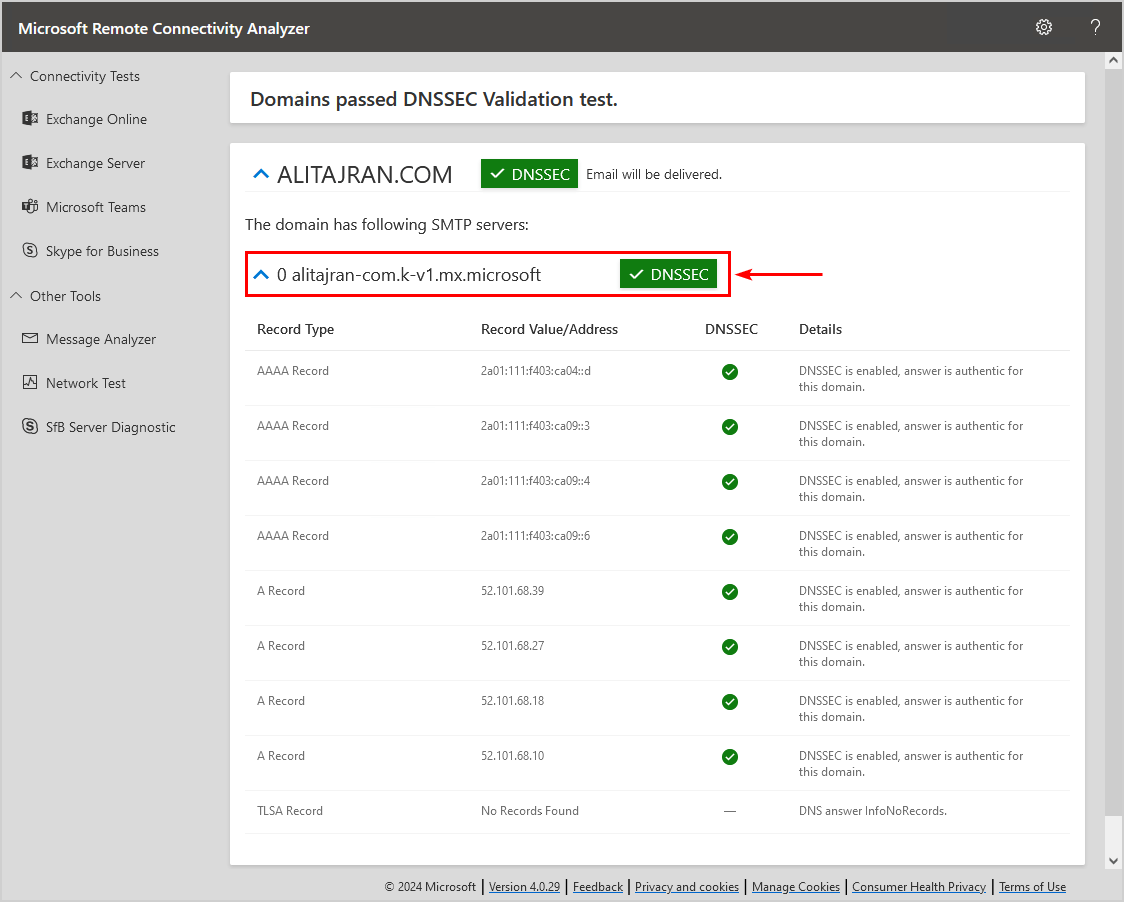

步驟 9. 驗證 DNSSEC 驗證

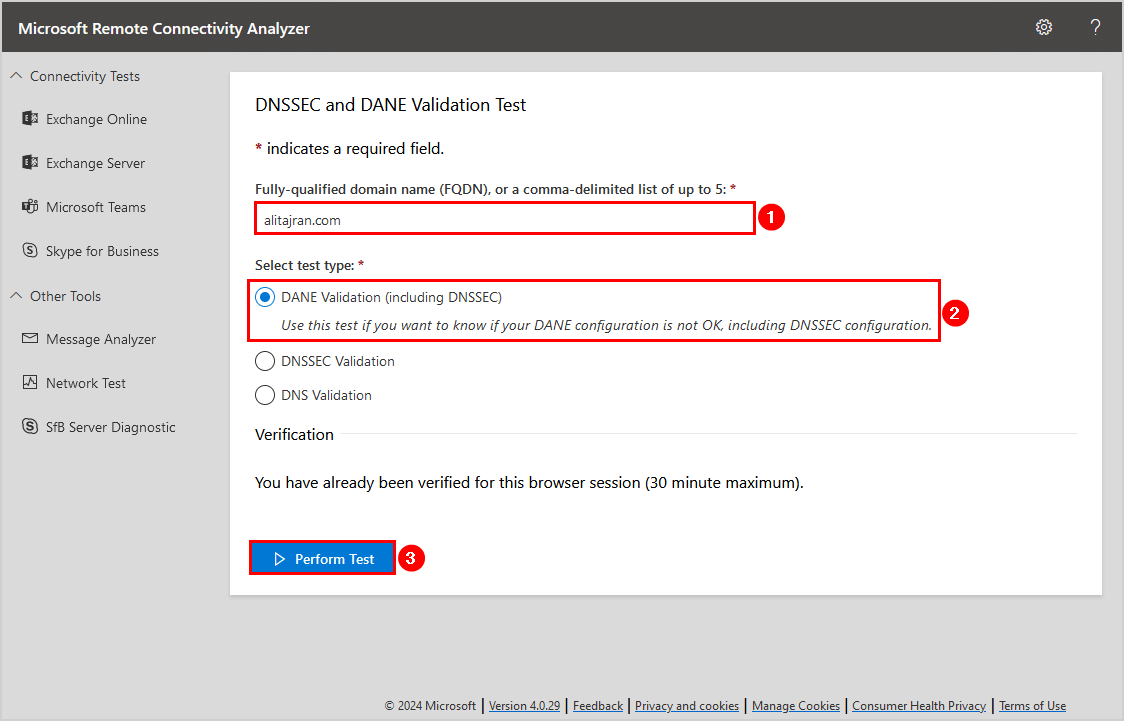

- 前往DNSSEC 和 DANE 驗證測試

- 填寫域名

- 確保您選擇測試類型DNSSEC 驗證

- 點擊執行測試

- 屏幕顯示 MX 結尾的 DNSSEC 驗證測試已成功微軟MX

步驟 10. 為域啟用入站 SMTP DANE

當您仍連接到 Exchange Online PowerShell 時,使用以下命令為域啟用入站 SMTP DANE。

Enable-SmtpDaneInbound -DomainName "alitajran.com"將出現以下輸出。

Result ErrorData

------ ---------

Success重要的:請等待 15-30 分鐘,然後再繼續,因為 TLSA 記錄需要傳播。

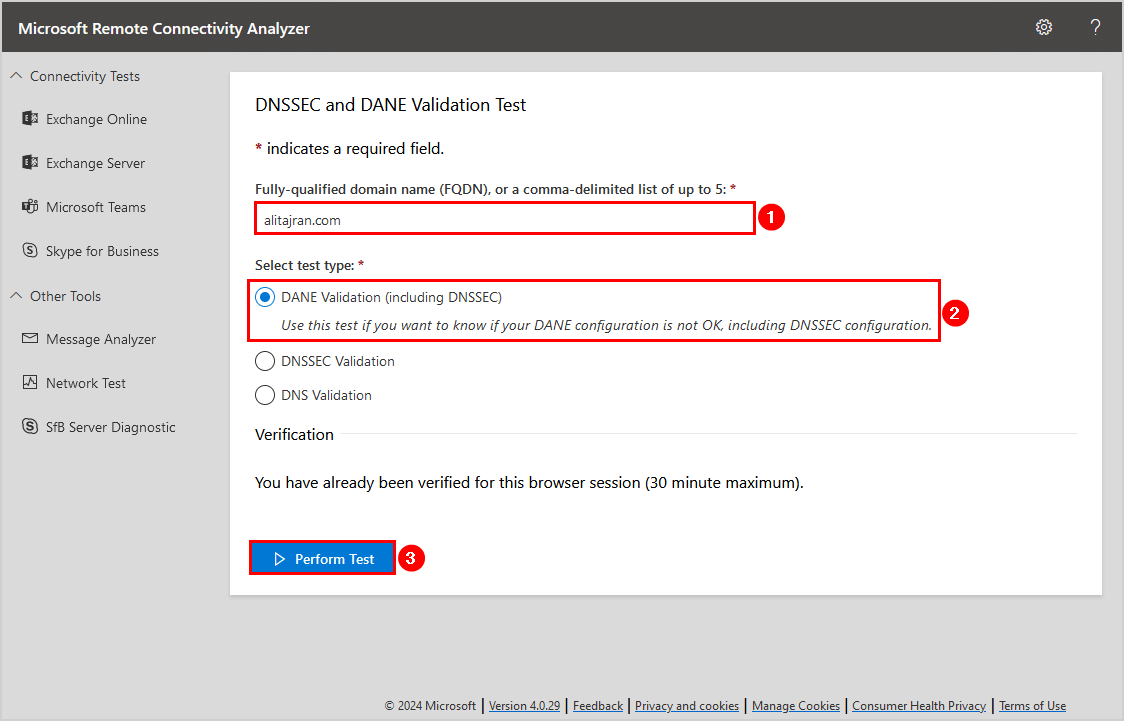

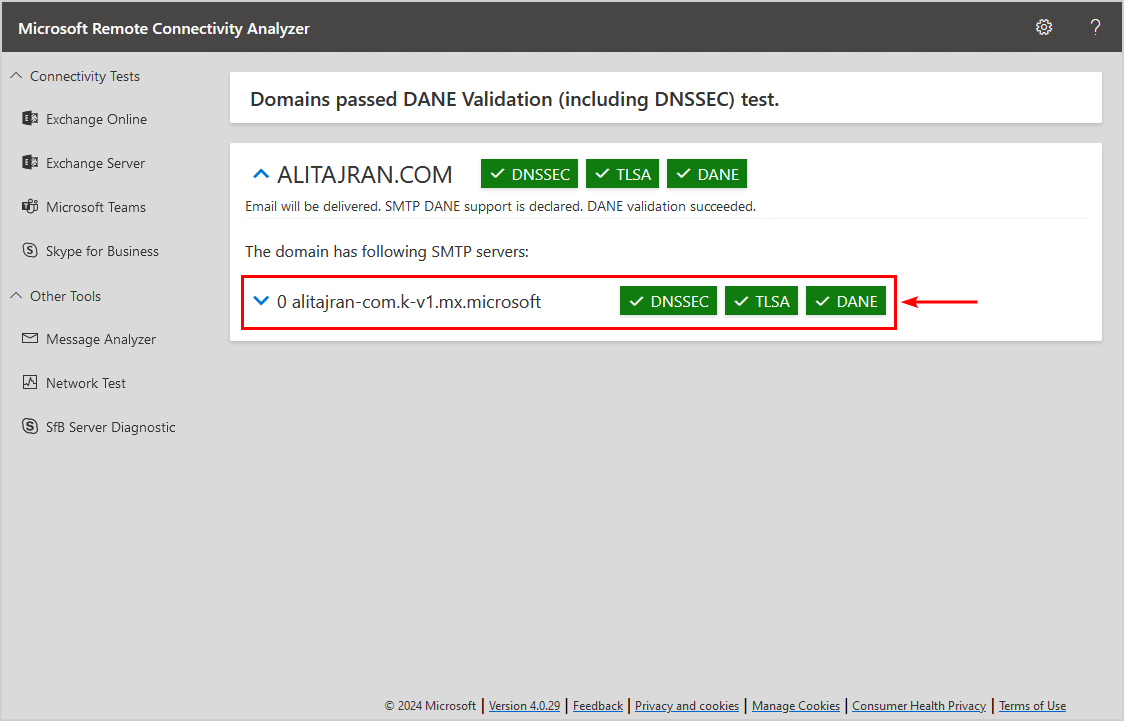

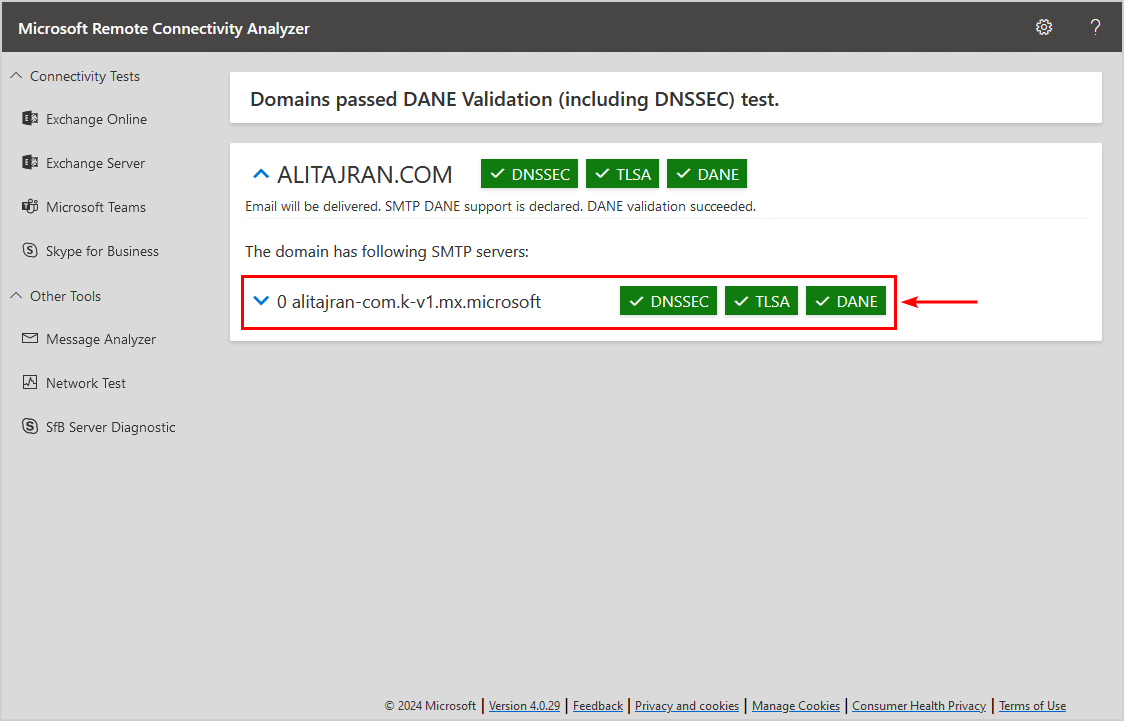

步驟 11. 驗證 DANE 驗證(包括 DNSSEC)

- 前往DNSSEC 和 DANE 驗證測試

- 填寫域名

- 確保您選擇測試類型DANE 驗證(包括 DNSSEC)

- 點擊執行測試

- 屏幕顯示以 MX 結尾的 DANE 驗證(包括 DNSSEC)測試已成功微軟MX

筆記:Exchange Online 託管多個 TLSA 記錄,以提高 SMTP DANE 驗證成功的可靠性。預計某些 TLSA 記錄可能會驗證失敗。只要 1 條 TLSA 記錄通過驗證,SMTP DANE 就會正確配置,並且電子郵件將受到 SMTP DANE 的保護。

有關的:PowerShell:為 Exchange Online (Azure) 配置基於證書的身份驗證

就是這樣!

結論

您了解瞭如何在 Exchange Online 中使用 DNSSEC 設置入站 SMTP DANE。每個 Microsoft 365 組織都應為其在 Exchange Online 中的接受域配置此功能,以保護其入站郵件流。請記住,它是完全免費的。

您喜歡這篇文章嗎?您可能還喜歡 Office 365 推薦配置分析器。不要忘記關注我們並分享這篇文章。